Bảo mật máy tính cá nhân là vấn đề cấp bách đối với mọi người dùng. Việc dữ liệu cá nhân, thông tin tài chính, và tài liệu công việc bị rò rỉ là mối đe dọa lớn. Nhận biết cách phát hiện máy tính bị xâm nhập không chỉ là kỹ năng mà còn là biện pháp bảo vệ tài sản số. Bài viết này cung cấp các phương pháp chẩn đoán chuyên sâu, giúp bạn xác định dấu hiệu bất thường và thực hiện phân tích nhật ký hệ thống để kiểm soát tình trạng thiết bị. Chúng ta sẽ đi sâu vào các công cụ tích hợp sẵn và phần mềm giám sát để đảm bảo an toàn tuyệt đối cho PC.

Phân Tích Các Dấu Hiệu Bất Thường Cho Thấy Máy Tính Bị Truy Cập Trái Phép

Sự xâm nhập máy tính không chỉ giới hạn ở việc cài đặt phần mềm độc hại. Nó còn bao gồm cả truy cập vật lý hoặc từ xa bởi người lạ. Việc hiểu rõ các dấu hiệu nhận biết là bước đầu tiên để bảo vệ hệ thống.

Hoạt Động Đăng Nhập Bất Thường Và Truy Cập Vật Lý

Nếu bạn chia sẻ máy tính hoặc để thiết bị ở nơi công cộng, nguy cơ truy cập vật lý là rất cao. Kẻ xâm nhập thường cố gắng che giấu dấu vết, nhưng một số hoạt động vẫn để lại manh mối rõ ràng.

Kiểm tra thời gian khởi động và tắt máy gần nhất. Nếu máy tính của bạn được bật và tắt vào thời điểm bạn không có mặt, đó là một tín hiệu đáng ngờ. Hãy chú ý đến việc màn hình đăng nhập hiển thị tên người dùng không phải của bạn.

Thậm mục “Recent” trong File Explorer là nơi lưu trữ lịch sử các tập tin và thư mục được mở gần đây. Đây là một điểm yếu phổ biến mà kẻ xâm nhập ít nghĩ đến. Bằng cách phát hiện máy tính bị xâm nhập thông qua Recent Places, bạn có thể xem những kẻ lén lút đã truy nhập vào những gì trong máy tính của mình.

Cài Đặt Ứng Dụng Hoặc Tiện Ích Mở Rộng Lạ

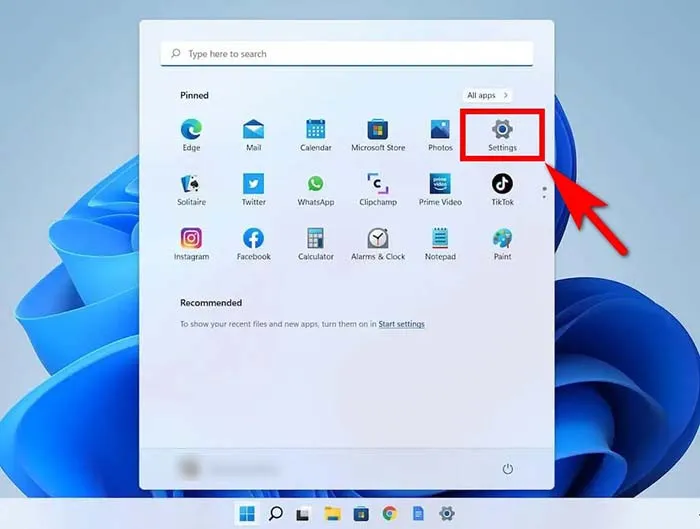

Phần mềm gián điệp (spyware) hoặc các công cụ truy cập từ xa thường được cài đặt dưới dạng ứng dụng hợp pháp. Rà soát danh sách các chương trình đã cài đặt trong Control Panel hoặc Settings. Nếu bạn thấy các ứng dụng không quen thuộc, đặc biệt là các phần mềm có tên liên quan đến quản trị từ xa hoặc dịch vụ đám mây, hãy tiến hành điều tra.

Các tiện ích mở rộng trình duyệt (Browser Extensions) cũng là cửa ngõ phổ biến cho tin tặc. Chúng có thể thu thập dữ liệu cá nhân, ghi lại thao tác bàn phím (keylogging), hoặc thay đổi trang chủ của bạn. Thường xuyên kiểm tra và xóa bỏ các tiện ích không cần thiết hoặc không rõ nguồn gốc.

Sự Thay Đổi Đột Ngột Về Hiệu Suất Hệ Thống

Một máy tính bị xâm nhập có thể bị khai thác tài nguyên hệ thống để thực hiện các hành động độc hại như khai thác tiền điện tử (cryptomining) hoặc tham gia vào mạng botnet. Điều này dẫn đến hiệu suất máy tính giảm rõ rệt.

Nếu máy tính của bạn trở nên chậm chạp một cách bất thường, ngay cả khi không chạy ứng dụng nặng, hãy mở Task Manager. Kiểm tra các tiến trình đang tiêu thụ tài nguyên CPU, RAM hoặc Disk I/O quá mức. Các tiến trình lạ với tên khó hiểu hoặc đang chạy ở chế độ nền (background) cần được xử lý ngay lập tức.

Phân Tích Nhật Ký Hệ Thống Sử Dụng Windows Event Viewer

Windows Event Viewer là công cụ cốt lõi và mạnh mẽ nhất để thực hiện cách phát hiện máy tính bị xâm nhập trên hệ điều hành Windows. Đây là nhật ký ghi lại mọi hoạt động quan trọng của hệ thống, bao gồm cả các phiên đăng nhập thành công và thất bại.

Truy Cập Và Phân Tích Security Logs

Để mở Windows Event Viewer, bạn nhấn Windows + R, gõ eventvwr.msc và nhấn Enter. Cửa sổ Event Viewer hiện ra, điều hướng đến Windows Logs và chọn Security. Mục này chứa đựng thông tin về các sự kiện bảo mật quan trọng.

Các sự kiện cần chú ý:

- Event ID 4624: Đăng nhập thành công (Successful Logon).

- Event ID 4625: Đăng nhập thất bại (Failed Logon).

- Event ID 4634: Đăng xuất (Logoff).

- Event ID 4647: Người dùng khởi tạo Logoff.

Bạn cần tập trung vào Event ID 4624. Kích đúp vào bất kỳ phiên đăng nhập nào để kiểm tra thông tin chi tiết. Thông tin này bao gồm tài khoản được sử dụng để đăng nhập (Account Name), loại đăng nhập (Logon Type), và quan trọng nhất là thời gian diễn ra sự kiện.

Logon Type đặc biệt quan trọng:

- Type 2 (Interactive): Đăng nhập trực tiếp qua bàn phím và màn hình.

- Type 3 (Network): Đăng nhập từ mạng (ví dụ: truy cập thư mục chia sẻ).

- Type 7 (Unlock): Mở khóa máy tính sau khi bị khóa.

- Type 10 (RemoteInteractive): Đăng nhập từ xa (Remote Desktop, TeamViewer, etc.).

Nếu bạn thấy một phiên Logon Type 2 hoặc Type 10 xảy ra vào thời điểm bạn chắc chắn không sử dụng máy, đó là bằng chứng trực tiếp cho thấy máy tính đã bị xâm nhập vật lý hoặc từ xa.

Mô tả chi tiết cách phát hiện máy tính bị xâm nhập bằng Windows Event Viewer logs bảo mật

Mô tả chi tiết cách phát hiện máy tính bị xâm nhập bằng Windows Event Viewer logs bảo mật

Lọc Nhật Ký Để Xác Định Nhanh Chóng

Security Log có thể chứa hàng ngàn mục. Thay vì duyệt từng mục, bạn nên sử dụng chức năng “Filter Current Log” (Lọc Nhật ký Hiện tại) ở cột bên phải. Thiết lập bộ lọc để chỉ hiển thị các Event ID 4624 và 4625 trong một khoảng thời gian nhất định (ví dụ: 24 giờ qua). Việc này giúp thu hẹp phạm vi điều tra.

Chú ý kiểm tra các sự kiện diễn ra vào ban đêm hoặc trong giờ hành chính khi bạn vắng mặt. Sự xuất hiện của nhiều lần đăng nhập thất bại (Event ID 4625) trước một lần đăng nhập thành công (Event ID 4624) có thể chỉ ra một nỗ lực tấn công dò mật khẩu (brute-force attack).

Giám Sát Thiết Bị Ngoại Vi Và Lịch Sử Kết Nối USB

Kẻ xâm nhập vật lý thường sử dụng thiết bị USB để sao chép dữ liệu hoặc cài đặt phần mềm độc hại. cách phát hiện máy tính bị xâm nhập qua các kết nối ngoại vi là một phương pháp hiệu quả.

Sử Dụng USBDeview Để Theo Dõi Lịch Sử Kết Nối

USBDeview là một tiện ích nhỏ gọn của NirSoft, cho phép bạn xem toàn bộ lịch sử các thiết bị USB đã từng kết nối với máy tính. Công cụ này ghi lại tên thiết bị, mô tả, số serial, và quan trọng nhất là thời điểm kết nối và ngắt kết nối lần cuối.

Khi một chiếc USB lạ được cắm vào PC của bạn, USBDeview sẽ lưu lại dấu vết đó. Kiểm tra danh sách các thiết bị USB và tìm kiếm những mục có tên không quen thuộc hoặc được kết nối vào thời điểm bạn không sử dụng máy. Thông tin về ngày/giờ kết nối cung cấp bằng chứng cụ thể về thời điểm xâm nhập.

Phân Tích Lịch Sử Tập Tin Truy Cập

Hộp thoại Open/Save tiêu chuẩn của Windows cũng lưu trữ lịch sử các file được mở hoặc lưu gần đây. Công cụ “Open Saved Files” (hoặc đơn giản là kiểm tra thư mục Quick Access) là cách để xem danh sách các tập tin đã được tìm kiếm hoặc chỉnh sửa.

Nếu ai đó đã truy nhập vào các tập tin nhạy cảm của bạn (ví dụ: tài liệu mật, bảng tính tài chính), tên của chúng sẽ xuất hiện trong danh sách này. Sự xuất hiện của các tập tin không liên quan hoặc các tập tin hệ thống bị truy cập bất ngờ là manh mối quan trọng.

Phát Hiện Truy Cập Từ Xa Và Các Tiến Trình Độc Hại

Sự xâm nhập từ xa (Remote Intrusion) thường khó phát hiện hơn vì không có dấu vết vật lý rõ ràng. Tuy nhiên, chúng để lại dấu hiệu trên mạng và tiến trình hệ thống.

Kiểm Tra Các Kết Nối Mạng Hoạt Động (Netstat)

Lệnh Netstat (Network Statistics) trong Command Prompt cho phép bạn xem tất cả các kết nối mạng đang hoạt động trên máy tính. Đây là kỹ thuật cơ bản trong cách phát hiện máy tính bị xâm nhập từ xa.

Mở Command Prompt với quyền quản trị viên và gõ lệnh: netstat -ano. Lệnh này hiển thị danh sách các kết nối, giao thức, địa chỉ cục bộ và từ xa, trạng thái kết nối, và ID Tiến trình (PID) liên quan.

Nếu bạn phát hiện các kết nối bất thường (ví dụ: các kết nối đang ở trạng thái ESTABLISHED tới các địa chỉ IP nước ngoài không quen thuộc) mà không có ứng dụng hợp pháp nào đang chạy, điều này có thể chỉ ra sự hiện diện của phần mềm độc hại hoặc một kết nối điều khiển từ xa (C2 – Command and Control).

Phân Tích Các Tiến Trình Hệ Thống Nâng Cao (Process Explorer)

Task Manager cung cấp thông tin cơ bản, nhưng Process Explorer (một công cụ của Sysinternals, Microsoft) cung cấp cái nhìn sâu sắc hơn. Nó hiển thị cây tiến trình, chủ sở hữu, và mô tả chi tiết của từng tiến trình đang chạy.

Sử dụng Process Explorer để kiểm tra:

- Tiến trình không có mô tả hoặc nhà cung cấp (Company Name): Các phần mềm hợp pháp thường có thông tin chi tiết. Phần mềm độc hại thường thiếu hoặc giả mạo.

- Tiến trình ẩn (Hidden Processes): Một số rootkits hoặc malware cố gắng ẩn mình khỏi Task Manager. Process Explorer có khả năng phát hiện chúng.

- Vị trí thực thi: Kiểm tra đường dẫn của file thực thi. Nếu một file lạ đang chạy từ thư mục Temp hoặc AppData, đó là dấu hiệu cảnh báo.

Nếu bạn tìm thấy một tiến trình đáng ngờ, hãy sử dụng tính năng “Check VirusTotal” tích hợp sẵn trong Process Explorer để quét file đó bằng hàng chục công cụ chống virus khác nhau.

Rà Soát Các Tác Vụ Lên Lịch (Scheduled Tasks)

Kẻ xâm nhập thường thiết lập các tác vụ lên lịch (Scheduled Tasks) để đảm bảo phần mềm độc hại được khởi chạy lại sau khi máy tính khởi động lại. Mở Task Scheduler (Lên lịch tác vụ) và xem xét kỹ các tác vụ được thiết lập gần đây.

Tìm kiếm các tác vụ:

- Tên ngẫu nhiên hoặc khó hiểu.

- Chạy bằng tài khoản SYSTEM hoặc Admin nhưng không rõ ràng về mục đích.

- Chạy thường xuyên (ví dụ: sau mỗi 5 phút hoặc khi đăng nhập).

- Trỏ đến các file thực thi trong thư mục tạm thời.

Việc loại bỏ các tác vụ lên lịch độc hại là cần thiết để loại bỏ sự kiên trì (persistence) của kẻ xâm nhập.

Kiểm Tra Lịch Sử Ứng Dụng Đa Phương Tiện Và Trình Duyệt

Ngay cả những hành động đơn giản như xem video hoặc duyệt web cũng để lại dấu vết. Những dấu vết này có thể được dùng để truy ngược lại hành vi của người dùng lạ.

Lịch Sử VLC Media Player

Nếu máy tính của bạn cài đặt trình xem phim VLC, công cụ này lưu trữ lịch sử các tập tin đa phương tiện đã được mở. Bằng cách phát hiện máy tính bị xâm nhập qua VLC History, bạn chỉ cần click chuột phải vào biểu tượng VLC hoặc kiểm tra danh sách “Media” gần đây.

Nếu kẻ xâm nhập đã mở các file video hoặc âm thanh từ các thư mục khác nhau trên ổ đĩa của bạn, lịch sử VLC sẽ ghi lại. Điều này giúp bạn xác định loại dữ liệu mà họ quan tâm.

Phân Tích Lịch Sử Trình Duyệt Web

Lịch sử trình duyệt là bằng chứng không thể chối cãi về hoạt động trực tuyến. Kẻ xâm nhập có thể xóa lịch sử duyệt web để che giấu hành vi. Tuy nhiên, việc xóa lịch sử cũng là một dấu hiệu cảnh báo.

Kiểm tra:

- Lịch sử duyệt web (History): Tìm kiếm các trang web đáng ngờ, đặc biệt là các dịch vụ lưu trữ file, trang web tài chính, hoặc các diễn đàn đen.

- Bộ nhớ Cache và Cookies: Các file cache lạ có thể chỉ ra việc truy cập các trang web cụ thể.

- Phiên đăng nhập (Session): Kiểm tra xem có tài khoản mạng xã hội hoặc dịch vụ nào đang tự động đăng nhập mà bạn không nhớ đã sử dụng hay không.

Nếu lịch sử trình duyệt bị trống rỗng bất thường, điều đó có thể gợi ý rằng kẻ xâm nhập đã sử dụng chế độ duyệt web ẩn danh (Incognito/InPrivate) hoặc đã xóa toàn bộ lịch sử sau khi hoàn thành công việc.

Thiết Lập Các Biện Pháp Giám Sát Chủ Động

Để đảm bảo khả năng phát hiện xâm nhập trong tương lai, bạn nên thiết lập các công cụ giám sát chủ động. Việc này giúp ghi lại dấu vết ngay từ thời điểm truy cập.

Thiết Lập Audit Policy Nâng Cao Trên Windows

Mặc định, Windows ghi lại một số sự kiện bảo mật cơ bản. Để có khả năng cách phát hiện máy tính bị xâm nhập tốt hơn, bạn cần cấu hình Audit Policy nâng cao.

Sử dụng Group Policy Editor (gpedit.msc) để mở rộng các sự kiện được ghi lại:

- Audit File System: Theo dõi ai truy cập, chỉnh sửa hoặc xóa file.

- Audit Process Creation: Ghi lại mọi lần một tiến trình (chương trình) được khởi động. Điều này rất hữu ích để theo dõi phần mềm độc hại.

- Audit Account Logon Events: Mặc dù đã có trong Event Viewer, việc kích hoạt lại đảm bảo mọi nỗ lực đăng nhập đều được ghi lại.

Khi Audit Policy được cấu hình đúng, Security Log sẽ trở nên chi tiết hơn, cho phép bạn theo dõi hoạt động của kẻ xâm nhập ở mức độ hạt nhân.

Sử Dụng Phần Mềm Giám Sát Thay Đổi Tập Tin (File Integrity Monitoring)

Các công cụ giám sát tính toàn vẹn của tập tin (FIM) như OSSEC hoặc Tripwire cho phiên bản doanh nghiệp, hoặc các công cụ miễn phí đơn giản hơn, giúp bạn theo dõi sự thay đổi của các tập tin và thư mục quan trọng.

FIM hoạt động bằng cách tạo ra một “dấu vân tay” (hash) của các file hệ thống quan trọng. Nếu một file bị thay đổi (ví dụ: kẻ xâm nhập thay đổi file hệ thống để duy trì quyền truy cập), FIM sẽ cảnh báo ngay lập tức. Đây là hàng rào bảo vệ hiệu quả chống lại rootkits và malware tinh vi.

Các Bước Khẩn Cấp Sau Khi Xác Nhận Xâm Nhập

Khi đã xác định rõ ràng máy tính bị xâm nhập, việc phản ứng nhanh và chính xác là tối quan trọng để ngăn chặn thiệt hại thêm.

Cô Lập Thiết Bị Ngay Lập Tức

Bước đầu tiên và quan trọng nhất là cô lập máy tính bị ảnh hưởng khỏi mạng. Nếu là máy tính để bàn, rút cáp Ethernet. Nếu là laptop, ngắt kết nối Wi-Fi và Bluetooth. Việc cô lập này ngăn chặn kẻ xâm nhập tiếp tục truy cập hoặc truyền dữ liệu ra bên ngoài.

Chỉ sau khi cô lập, bạn mới nên thực hiện các bước khắc phục tiếp theo. Nếu cố gắng loại bỏ phần mềm độc hại khi máy vẫn kết nối mạng, kẻ xâm nhập có thể phát hiện và thực hiện hành vi xóa bằng chứng hoặc gây thêm thiệt hại.

Thay Đổi Mật Khẩu Toàn Bộ Các Tài Khoản Quan Trọng

Sử dụng một thiết bị khác (chắc chắn là an toàn) để ngay lập tức thay đổi mật khẩu của tất cả các tài khoản quan trọng. Danh sách ưu tiên bao gồm:

- Tài khoản ngân hàng và tài khoản thanh toán trực tuyến.

- Tài khoản email chính (đặc biệt là email phục hồi).

- Tài khoản mạng xã hội và dịch vụ lưu trữ đám mây.

Việc thay đổi mật khẩu phải được thực hiện vì có khả năng kẻ xâm nhập đã cài đặt keylogger để ghi lại mật khẩu của bạn. Đảm bảo sử dụng mật khẩu mạnh, duy nhất và kích hoạt xác thực hai yếu tố (2FA) cho mọi dịch vụ có thể.

Sao Lưu Dữ Liệu Quan Trọng Và Tiến Hành Cài Đặt Lại Hệ Thống

Để đảm bảo máy tính sạch hoàn toàn, không có dấu vết của phần mềm độc hại, biện pháp an toàn nhất là sao lưu các file cá nhân quan trọng (hình ảnh, tài liệu) lên một ổ đĩa ngoài hoặc dịch vụ đám mây sạch. Lưu ý rằng bạn không nên sao lưu các file thực thi (EXE) hoặc các chương trình lạ.

Sau khi sao lưu, tiến hành định dạng lại ổ cứng và cài đặt lại hệ điều hành (Clean Reinstall). Đây là cách duy nhất để loại bỏ triệt để mọi loại phần mềm độc hại, rootkits và backdoors mà kẻ xâm nhập có thể đã cài đặt. Chỉ sau khi cài đặt lại, máy tính mới được coi là an toàn.

Tăng Cường Bảo Mật Phòng Ngừa

Ngăn chặn luôn tốt hơn cách phát hiện máy tính bị xâm nhập. Việc áp dụng các biện pháp bảo mật chủ động giúp giảm thiểu rủi ro.

Kích Hoạt Tường Lửa Và Cổng Bảo Vệ Mạng

Tường lửa (Firewall) của Windows Defender là tuyến phòng thủ đầu tiên chống lại các kết nối mạng trái phép. Đảm bảo rằng tường lửa luôn được bật và cấu hình để chặn tất cả các kết nối đến (Inbound) không cần thiết.

Nếu bạn sử dụng router, hãy thay đổi mật khẩu mặc định của router và tắt chức năng UPnP (Universal Plug and Play), vốn thường bị tin tặc lợi dụng để mở cổng mạng.

Sử Dụng Tài Khoản Người Dùng Tiêu Chuẩn (Standard User)

Không nên sử dụng tài khoản quản trị viên (Administrator) cho các công việc hàng ngày. Sử dụng tài khoản người dùng tiêu chuẩn giúp giới hạn quyền truy cập của các ứng dụng, bao gồm cả phần mềm độc hại.

Khi cần cài đặt phần mềm hoặc thay đổi cấu hình hệ thống, Windows sẽ yêu cầu xác nhận tài khoản quản trị viên thông qua UAC (User Account Control). Điều này tạo ra một rào cản quan trọng, ngăn chặn phần mềm độc hại tự ý cài đặt hoặc thay đổi hệ thống.

Kết Luận

Việc bảo vệ máy tính đòi hỏi sự cảnh giác và hiểu biết sâu sắc về hệ thống. Thông qua việc kiểm tra lịch sử đăng nhập bằng Event Viewer, giám sát các thiết bị ngoại vi bằng USBDeview, phân tích tiến trình mạng và các dấu hiệu bất thường về hiệu suất, bạn đã trang bị đầy đủ cách phát hiện máy tính bị xâm nhập một cách chuyên nghiệp. Chủ động áp dụng các công cụ chẩn đoán và thiết lập chính sách kiểm tra nhật ký nâng cao sẽ giúp bạn bảo vệ dữ liệu và duy trì tính toàn vẹn của hệ thống trước mọi mối đe dọa kỹ thuật số.

Ngày Cập Nhật 30/11/2025 by Trong Hoang

Chào các bạn, mình là Trọng Hoàng, tác giả của blog maytinhvn.net. Mình là một full-stack developer kiêm writer, blogger, Youtuber và đủ thứ công nghệ khác nữa.