Việc đánh giá bảo mật thông tin là một nhiệm vụ thiết yếu đối với mọi kỹ thuật viên và nhà phát triển. Trong bối cảnh an ninh mạng ngày càng phức tạp, việc hiểu rõ cách kiểm tra mật khẩu trên máy tính (hay các hệ thống máy chủ liên quan) là cực kỳ quan trọng. Chúng ta sẽ khám phá một kỹ thuật mạnh mẽ, được gọi là Google Hacking, hay còn được biết đến với tên gọi Google Dorking. Phương pháp này giúp phát hiện ra các lỗ hổng bảo mật và dữ liệu nhạy cảm mà các công cụ tìm kiếm đã vô tình lập chỉ mục. Đây là bước đầu tiên và cơ bản trong giai đoạn kiểm thử xâm nhập (Pentest) nhằm xác định các điểm yếu tiềm tàng trước khi tấn công mạng có thể xảy ra. Nắm vững kỹ thuật này sẽ trang bị cho bạn kiến thức chuyên môn sâu rộng về an toàn thông tin.

Bản Chất Của Kiểm Thử Xâm Nhập (Pentest) và Google Hacking

Kiểm thử xâm nhập (Penetration Testing, hay Pentest) là quá trình mô phỏng một cuộc tấn công mạng nhằm đánh giá tính bảo mật của một hệ thống máy tính, mạng lưới, hoặc ứng dụng web. Mục tiêu cuối cùng là tìm kiếm, xác định và khai thác các điểm yếu trước khi tội phạm mạng thực hiện được điều đó. Pentest giúp doanh nghiệp khắc phục rủi ro và tăng cường khả năng phòng thủ.

Phân Biệt Giữa Hacking và Pentest Theo Khía Cạnh Chuyên Môn

Nhiều người thường nhầm lẫn giữa khái niệm Hacking và Pentest. Hacking là thuật ngữ rộng, dùng để chỉ hành động tìm ra lỗ hổng (cả logic và kỹ thuật) và khai thác chúng để đạt được một mục đích nào đó. Trong khi đó, Pentest chỉ là một quy trình kiểm tra và đánh giá tính bảo mật của một hệ thống cụ thể theo một phạm vi và thỏa thuận rõ ràng. Pentest mang tính đạo đức và hợp pháp, là một phần quan trọng của quản lý rủi ro bảo mật. Hacking không hợp pháp khi không có sự cho phép rõ ràng.

Vai Trò Của Google Search Engine Trong Giai Đoạn Thu Thập Thông Tin (Reconnaissance)

Google Hacking, hay Google Dorking, là một tập hợp các kỹ thuật sử dụng các toán tử tìm kiếm nâng cao của Google. Mục đích là để xác định các lỗ hổng hoặc tìm thấy các tập tin và dữ liệu nhạy cảm bị rò rỉ. Kỹ thuật này thuộc giai đoạn Thu Thập Thông Tin (Reconnaissance), giai đoạn đầu tiên và quan trọng nhất của một cuộc tấn công hoặc kiểm thử xâm nhập. Việc truy vấn nâng cao có thể tiết lộ các thông tin như email liên kết, cơ sở dữ liệu, hoặc các tập tin cấu hình chứa tên người dùng và mật khẩu.

Minh họa sự khác biệt giữa Pentest và Audit bảo mật

Minh họa sự khác biệt giữa Pentest và Audit bảo mật

Kỹ thuật Dorking còn giúp tìm kiếm các thư mục không được bảo vệ, các bản ghi hệ thống quan trọng như tường lửa, và các URL đăng nhập nội bộ. Kết quả này cung cấp một cái nhìn tổng thể về bề mặt tấn công của mục tiêu.

Các Toán Tử Truy Vấn Nâng Cao (Google Operators) Cần Nắm Vững

Việc sử dụng các toán tử truy vấn nâng cao là chìa khóa để khai thác sức mạnh tiềm ẩn của công cụ tìm kiếm Google. Các toán tử này cho phép thu hẹp kết quả tìm kiếm, chỉ hiển thị những kết quả cụ thể và hữu ích nhất cho mục đích kiểm thử. Sự chính xác của truy vấn quyết định chất lượng của dữ liệu thu thập được.

Nhóm Toán Tử Định Vị Nội Dung (inurl:, intitle:, intext:)

Các toán tử này giúp giới hạn tìm kiếm vào các phần cụ thể của trang web.

| Operator | Giải thích | Ví dụ Ứng dụng Pentest |

|---|---|---|

intitle: |

Tìm kiếm trong phần tiêu đề (title) của trang web. | intitle:admin intitle:index.of inurl:hits |

inurl: |

Tìm kiếm với một chuỗi cụ thể trong URL của trang web. | inurl:wp-content/uploads filetype:sql |

intext: |

Tìm kiếm với phần nội dung (body) của trang web. | intext:"Please login to continue..." inurl:login |

allintext:/allinurl:/ |

Tương tự, nhưng áp dụng cho tất cả các từ khóa trong truy vấn. | Welcome to Windows XP Server Internet Services |

Ví dụ, việc tìm kiếm intitle:index.of sẽ trả về các danh sách thư mục (directory listings) không được bảo vệ. Đây là dấu hiệu của một lỗi cấu hình máy chủ nghiêm trọng.

Nhóm Toán Tử Giới Hạn Phạm Vi (site:, filetype:, cache:)

Các toán tử này giúp giới hạn kết quả tìm kiếm theo loại tệp hoặc tên miền cụ thể.

| Operator | Giải thích | Ví dụ Ứng dụng Pentest |

|---|---|---|

filetype: |

Giới hạn kết quả theo loại tập tin mong muốn (ví dụ: pdf, sql, xls). | filetype:xls intext:email intext:password |

site: |

Giới hạn kết quả chỉ trong một tên miền hoặc trang web cụ thể. | filetype:xls site:targetdomain.com intitle:"index.of" |

info: |

Hiển thị toàn bộ thông tin liên quan đến webpage, bao gồm các trang liên kết. | info:apple.com |

cache: |

Lấy tất cả các phiên bản được lưu trữ (cache) của Google cho một trang. | cache:sitepoint.com/javascripts/ |

Toán tử filetype:sql kết hợp với các toán tử khác là phương pháp thường dùng để tìm các tệp cơ sở dữ liệu bị rò rỉ.

Minh họa truy vấn Google nâng cao bằng toán tử site: và filetype:

Minh họa truy vấn Google nâng cao bằng toán tử site: và filetype:

Nhóm Toán Tử Kết Hợp và Loại Trừ (+, -, “”, )

Để tạo ra các truy vấn Dorking phức tạp và chính xác, cần sử dụng các ký tự đặc biệt.

| Operator | Giải thích | Ví dụ Ứng dụng Pentest |

|---|---|---|

- |

Loại trừ các điều kiện khác hoặc các trang web cụ thể. | inurl:citrix inurl:login.asp -site:citrix.com |

"" |

Bao quanh cụm từ bằng dấu nháy kép để tìm kiếm chính xác cụm từ đó. | inurl:"server-status" intext:"Apache Server Status" |

|

Ký tự đại diện cho các từ chưa biết trong cụm từ tìm kiếm. | intitle:index.of authorized_keys |

+ |

Cố định các kết quả theo cụm từ, ngăn Google bỏ qua các từ thông dụng. | "my database" +password +filetype:sql |

. |

Ký tự đại diện cho bất kỳ ký tự nào tại vị trí đó. | inurl:.ssh intitle:index.of authorized_keys |

Sự kết hợp linh hoạt của các toán tử này cho phép tạo ra các truy vấn (Google Dorks) có độ chính xác cao để tìm kiếm các tài nguyên nhạy cảm.

Kỹ Thuật Google Hacking Database (GHDB) để Tìm Lỗi

Google Hacking Database (GHDB) là một kho lưu trữ các Google Dorks được cộng đồng an ninh mạng tổng hợp. Các Dork này được phân loại dựa trên loại thông tin hoặc lỗ hổng mà chúng có thể tiết lộ. Việc sử dụng các Dork sẵn có hoặc biến thể của chúng là cách hiệu quả để thực hiện kiểm thử xâm nhập nhanh chóng.

Cấu Trúc Cơ Bản Của Một Google Dork Hữu Ích

Một Google Dork hiệu quả luôn bao gồm sự kết hợp của ít nhất hai toán tử. Công thức cơ bản thường là: [Toán tử giới hạn phạm vi] + [Toán tử định vị nội dung] + [Từ khóa nhạy cảm]. Ví dụ: site:target.com filetype:log intext:password. Cấu trúc này đảm bảo kết quả tìm kiếm tập trung vào mục tiêu và loại tệp cụ thể chứa thông tin nhạy cảm.

Phân Loại Dorking để Xác Định Mục Tiêu Cụ Thể

GHDB phân loại các Dork thành nhiều nhóm, bao gồm:

- Thông tin file bị tổn thương: Dorks tìm kiếm các tệp cấu hình, tệp backup, hoặc tệp log bị rò rỉ.

- File chứa mật khẩu: Tập trung vào các tệp chứa thông tin đăng nhập (

.sql,.xls,.htpasswd). - Thông tin về máy chủ: Tìm kiếm phiên bản máy chủ, hệ điều hành, và các dịch vụ đang chạy.

- Thiết bị trực tuyến: Dorks nhắm vào các thiết bị IoT hoặc camera an ninh được index.

Tầm Quan Trọng Của Việc Kiểm Tra Thời Gian Cập Nhật Kết Quả

Khi duyệt qua các kết quả tìm kiếm của Google Dorks, việc chú ý đến thời gian kết quả được lập chỉ mục hoặc cập nhật là rất quan trọng. Các kết quả cũ có thể chỉ ra các lỗ hổng đã tồn tại từ lâu hoặc các phiên bản phần mềm lỗi thời. Việc này giúp chuyên gia bảo mật xác định được mức độ rủi ro và ưu tiên kiểm tra.

Phương Pháp Kiểm Tra Mật Khẩu Trên Máy Tính (Hệ Thống Web) Thông Qua Dorking

Mặc dù từ khóa là cách kiểm tra mật khẩu trên máy tính, trong ngữ cảnh bảo mật hệ thống web, điều này thường được hiểu là tìm kiếm mật khẩu rò rỉ từ các máy chủ được truy cập qua máy tính. Kỹ thuật Google Hacking cho phép làm điều này bằng cách tìm kiếm các tệp chứa thông tin đăng nhập bị lập chỉ mục.

Truy Vấn Tìm Kiếm Cơ Sở Dữ Liệu Chứa Thông Tin Đăng Nhập (SQL Files, Backup)

Các tệp cơ sở dữ liệu, đặc biệt là tệp sao lưu (backup), thường chứa toàn bộ thông tin đăng nhập của người dùng. Một truy vấn Dorking mạnh mẽ có thể tìm thấy các tệp này nếu chúng bị cấu hình sai và bị lập chỉ mục.

Ví dụ: filetype:sql inurl:backup inurl:wp-content hoặc filetype:sql intext:username intext:password.

Minh họa truy vấn tìm kiếm cơ sở dữ liệu chứa thông tin đăng nhập

Minh họa truy vấn tìm kiếm cơ sở dữ liệu chứa thông tin đăng nhập

Truy vấn này nhắm mục tiêu vào các trang web WordPress phổ biến, nơi thư mục wp-content thường chứa các tệp tải lên của người dùng và plugin. Sự xuất hiện của từ backup trong URL tăng khả năng lọc được các kết quả chứa cơ sở dữ liệu đã lưu.

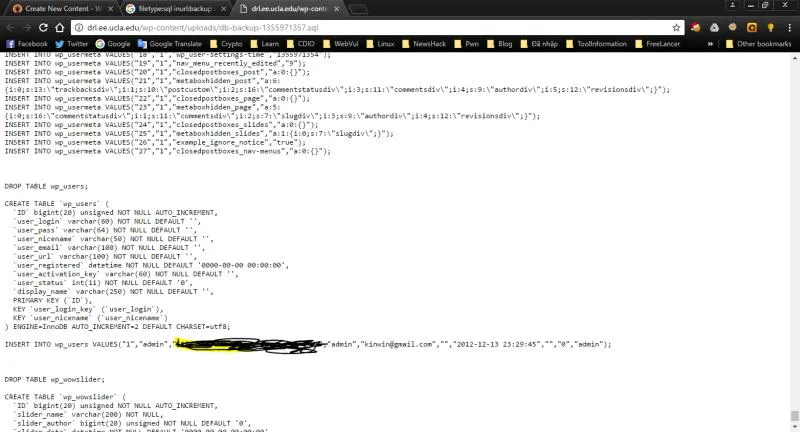

Minh họa kết quả tìm kiếm cơ sở dữ liệu có chứa thông tin nhạy cảm

Minh họa kết quả tìm kiếm cơ sở dữ liệu có chứa thông tin nhạy cảm

Các kết quả này minh chứng cho việc cấu hình sai máy chủ có thể dẫn đến rò rỉ toàn bộ cơ sở dữ liệu, bao gồm cả tên người dùng và mật khẩu. Đây là một rủi ro bảo mật ở mức độ nghiêm trọng.

Khai Thác Tệp Cấu Hình và Xác Thực (Ví dụ: htpasswd, SSH Keys)

Nhiều ứng dụng web sử dụng các tệp cấu hình hoặc xác thực đặc biệt để lưu trữ thông tin đăng nhập hoặc kiểm soát truy cập. Nếu những tệp này bị lộ, toàn bộ hệ thống có thể bị xâm phạm.

Tệp .htpasswd thường được sử dụng trong các máy chủ web Apache để thực hiện xác thực cơ bản (Basic Authentication).

Dork để tìm kiếm tệp này có thể là: filetype:htpasswd hoặc inurl:htpasswd.bak.

Ngoài ra, các tệp khóa SSH (ví dụ: authorized_keys) hoặc khóa riêng tư (id_rsa) cũng là mục tiêu quan trọng.

Dork: intitle:index.of authorized_keys filetype:key.

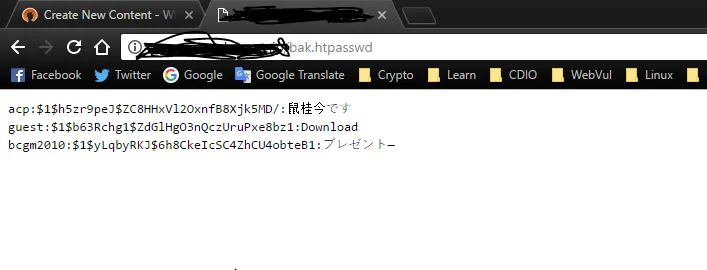

Minh họa truy vấn tìm kiếm các tệp cấu hình htpasswd

Minh họa truy vấn tìm kiếm các tệp cấu hình htpasswd

Việc tìm thấy các tệp này cho phép chuyên gia bảo mật kiểm tra các thông tin xác thực bị mã hóa hoặc chưa được mã hóa.

Tìm Kiếm Tập Tin Nhạy Cảm Khác (Email Lists, Logs, Config Files)

Google Hacking không chỉ giới hạn ở mật khẩu. Nó còn được dùng để tìm các loại dữ liệu nhạy cảm khác, có thể hỗ trợ cho các bước tấn công tiếp theo. Ví dụ, tìm kiếm danh sách email nhân viên, các bản ghi truy cập hệ thống (access logs) có thể tiết lộ địa chỉ IP nội bộ, hoặc các tệp cấu hình chứa khóa API.

Các Dork như: filetype:log inurl:access_log hoặc filetype:csv intext:@companydomain.com có thể cung cấp các thông tin này.

Xác Định Thông Tin Phiên Bản Ứng Dụng và Máy Chủ

Việc biết được phiên bản chính xác của phần mềm máy chủ và ứng dụng đang chạy là một tài sản vô giá đối với người kiểm thử xâm nhập. Nhiều lỗ hổng bảo mật chỉ tồn tại trong các phiên bản phần mềm cũ.

Sử Dụng Dork để Lộ Thông Tin Server (Apache, OS Version)

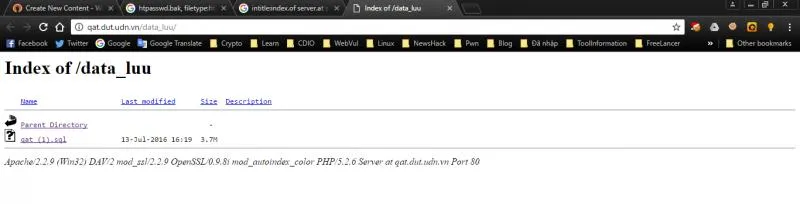

Một số cấu hình máy chủ web mặc định, đặc biệt là Apache, có thể hiển thị thông tin về phiên bản máy chủ và hệ điều hành trong các danh sách thư mục (directory listings).

Truy vấn điển hình: intitle:index.of server.at site:targetdomain.edu.

Kết quả có thể tiết lộ tên máy chủ (server), phiên bản của nó (ví dụ: Apache/2.4.6), và thậm chí cả hệ điều hành đang chạy.

Minh họa kết quả truy vấn tiết lộ thông tin máy chủ và phiên bản

Minh họa kết quả truy vấn tiết lộ thông tin máy chủ và phiên bản

Thông tin này giúp người kiểm thử tập trung nỗ lực khai thác vào các lỗ hổng đã được biết đến (CVE) của phiên bản phần mềm đó.

Tầm Quan Trọng Của Phiên Bản Lỗi Trong Chiến Lược Tấn Công

Các phiên bản phần mềm cũ như PHP 5.2 hoặc 5.6 thường chứa rất nhiều lỗ hổng đã được công bố rộng rãi. Khi một Dork tiết lộ rằng mục tiêu đang chạy một phiên bản cũ, khả năng khai thác thành công sẽ tăng lên đáng kể. Ví dụ, một lỗ hổng trong PHPMailer ở phiên bản cũ có thể dễ dàng bị khai thác. Do đó, việc xác định phiên bản là bước quan trọng để tối ưu hóa chiến lược kiểm thử.

Rủi Ro Bảo Mật Từ Việc Lộ Danh Sách Thư Mục (Directory Listing)

Khi truy vấn intitle:index.of thành công, nó cho thấy máy chủ cho phép liệt kê nội dung của một thư mục (Directory Listing). Đây là một lỗ hổng nghiêm trọng vì nó có thể cho phép kẻ tấn công xem và tải xuống các tệp quan trọng. Các tệp này có thể bao gồm mã nguồn, tệp cấu hình, hoặc các tệp tải lên nhạy cảm mà không cần xác thực.

Chiến Lược Phòng Ngừa và Khắc Phục Lỗ Hổng Dorking

Đối với quản trị viên hệ thống và nhà phát triển, việc ngăn chặn Google Hacking là ưu tiên hàng đầu. Lỗ hổng Dorking không phải là lỗ hổng trong mã nguồn ứng dụng, mà là lỗi cấu hình máy chủ hoặc quản lý tệp không đúng.

Các Biện Pháp Kỹ Thuật Để Ngăn Chặn Indexing (robots.txt, X-Robots-Tag)

- Sử dụng

robots.txt: Đây là cách cơ bản để hướng dẫn các công cụ tìm kiếm không lập chỉ mục các thư mục và tệp nhạy cảm (ví dụ:/wp-admin/,/backup/, các tệp.sql). - Thẻ Meta

robots: Sử dụng<meta name="robots" content="noindex, nofollow">trong HTML của các trang cần bảo mật. - HTTP Header

X-Robots-Tag: Đây là phương pháp mạnh mẽ hơn, cho phép ngăn lập chỉ mục các tệp không phải HTML như PDF, log, hoặc tệp cấu hình. Ví dụ:X-Robots-Tag: noindex, nofollow.

Nguyên Tắc Thiết Kế Web Bảo Mật (Secure Coding Practices)

Các nhà phát triển cần tuân thủ các nguyên tắc mã hóa bảo mật. Tuyệt đối không lưu trữ các tệp nhạy cảm (như mật khẩu, khóa API) trong thư mục web root hoặc các thư mục có thể truy cập công khai. Mật khẩu phải luôn được băm (hash) và thêm muối (salt) trước khi lưu trữ trong cơ sở dữ liệu.

Kiểm Tra Thường Xuyên Với Các Dork Phổ Biến (Self-Dorking)

Một chuyên gia bảo mật nên thường xuyên tự kiểm tra hệ thống của mình bằng các Google Dorks phổ biến (Self-Dorking). Việc này giúp phát hiện và khắc phục kịp thời các tệp hoặc thư mục bị lộ trước khi chúng bị kẻ tấn công tìm thấy.

Kỹ thuật Google Hacking là một công cụ kiểm thử xâm nhập vô cùng mạnh mẽ, cung cấp khả năng thu thập thông tin và phát hiện lỗi cấu hình máy chủ một cách nhanh chóng. Nắm vững các toán tử truy vấn và hiểu rõ bản chất của chúng là chìa khóa để thực hiện hiệu quả cách kiểm tra mật khẩu trên máy tính và các thông tin nhạy cảm khác từ góc độ của một chuyên gia an ninh mạng. Đây là kiến thức cốt lõi giúp bảo vệ hệ thống và nâng cao khả năng phản ứng trước các mối đe dọa.

Ngày Cập Nhật 23/12/2025 by Trong Hoang

Chào các bạn, mình là Trọng Hoàng, tác giả của blog maytinhvn.net. Mình là một full-stack developer kiêm writer, blogger, Youtuber và đủ thứ công nghệ khác nữa.