Nghiên cứu về cách hack wifi cho máy tính là một chủ đề phức tạp. Nó không chỉ là thủ thuật thông thường mà là một lĩnh vực chuyên sâu về an toàn thông tin. Mục tiêu chính của việc học kỹ thuật này là để thực hiện kiểm thử bảo mật (In đậm lần 1) cho mạng lưới cá nhân của bạn. Việc nắm vững kiến thức về cơ chế hoạt động và lỗ hổng của các giao thức bảo mật (In đậm lần 1) là cần thiết. Điều này giúp bạn gia cố hệ thống mạng và hiểu cách bảo vệ dữ liệu.

Cảnh Báo Pháp Lý Và Nguyên Tắc Đạo Đức Khi Kiểm Thử Mạng Không Dây

Trước khi đi sâu vào kỹ thuật, cần phải hiểu rõ giới hạn đạo đức và pháp luật. Mọi hành vi truy cập trái phép vào mạng Wi-Fi không thuộc quyền sở hữu của bạn là vi phạm nghiêm trọng. Việc này có thể dẫn đến các hậu quả pháp lý nặng nề.

Hậu Quả Pháp Lý Của Việc Truy Cập Trái Phép

Luật pháp Việt Nam và quốc tế đều nghiêm cấm việc xâm nhập hệ thống máy tính. Hành động này được coi là phá hoại hoặc chiếm đoạt dữ liệu trái phép. Sử dụng các kỹ thuật dưới đây chỉ được chấp nhận nếu bạn là chủ sở hữu mạng. Hoặc bạn đã được sự cho phép bằng văn bản từ chủ sở hữu.

Nguyên Tắc Của Chuyên Gia Bảo Mật (Ethical Hacking)

Chuyên gia bảo mật (Hacker Mũ Trắng) luôn tuân thủ nguyên tắc cốt lõi. Họ tìm kiếm lỗ hổng để vá lỗi, không phải để khai thác. Mọi kiểm thử phải được thực hiện trong môi trường được kiểm soát. Mục đích là nâng cao khả năng phòng thủ cho hệ thống.

Hiểu Rõ Nguyên Tắc Hoạt Động Của Mạng Wi-Fi

Để thực hiện bất kỳ hoạt động kiểm thử nào, bạn cần hiểu cơ chế mạng. Wi-Fi hoạt động dựa trên sóng vô tuyến và các giao thức bảo mật. Chính các giao thức này quyết định độ khó của việc truy cập trái phép.

Các Giao Thức Bảo Mật Phổ Biến

Trong lịch sử, Wi-Fi đã sử dụng nhiều chuẩn mã hóa khác nhau. WEP (Wired Equivalent Privacy) giờ đây đã lỗi thời và dễ dàng bị bẻ khóa trong vài phút. WPA (Wi-Fi Protected Access) là bước cải tiến nhưng vẫn còn lỗ hổng.

Giao thức bảo mật hiện tại là WPA2 và WPA3. WPA2 sử dụng mã hóa AES và là tiêu chuẩn phổ biến. Tuy nhiên, nó vẫn dễ bị tấn công thông qua lỗ hổng WPS hoặc tấn công từ điển. WPA3 là chuẩn mới nhất, cung cấp bảo mật mạnh mẽ hơn nhiều.

Cơ Chế Mã Hóa Và Trao Đổi Mật Khẩu

Khi một thiết bị kết nối vào mạng Wi-Fi WPA/WPA2, một quá trình gọi là Four-Way Handshake xảy ra. Đây là quá trình bốn bước mà client và Access Point (AP) trao đổi các gói tin. Mục tiêu là để xác minh danh tính và thiết lập khóa phiên mã hóa.

Gói tin Handshake chứa thông tin đã được mã hóa từ mật khẩu wifi (In đậm lần 1). Nếu chuyên gia bảo mật có thể thu thập được các gói tin này, họ có thể dùng công cụ để giải mã. Quá trình này được gọi là tấn công ngoại tuyến (offline attack).

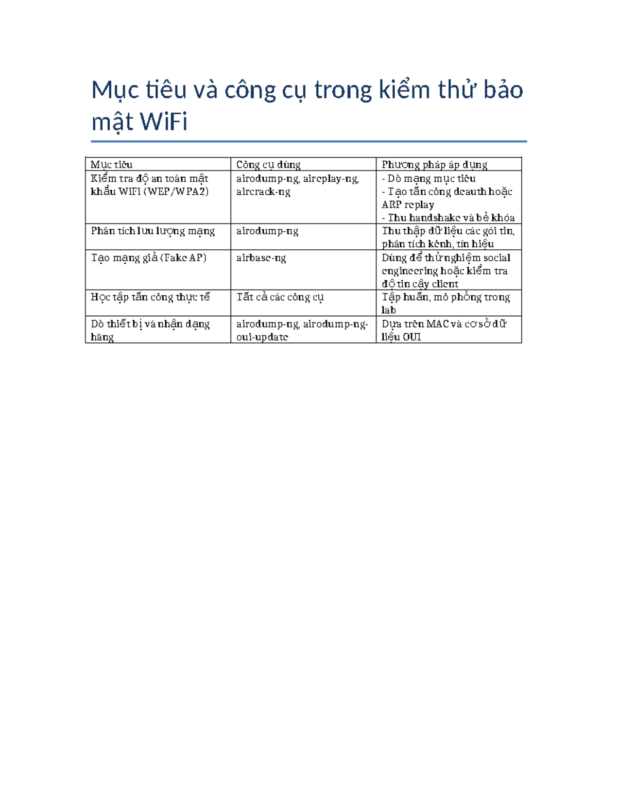

Các Phương Pháp Kiểm Thử Bảo Mật Wi-Fi Phổ Biến

Các phương pháp này mô phỏng các kỹ thuật được tin tặc sử dụng. Việc áp dụng chúng giúp bạn đánh giá được độ an toàn của điểm truy cập Wi-Fi nhà mình. Tùy thuộc vào giao thức bảo mật mà phương pháp kiểm thử sẽ khác nhau.

Tấn Công Dựa Trên WPS (WPS Attack)

WPS (Wi-Fi Protected Setup) là một tính năng tiện lợi cho phép kết nối nhanh. Tuy nhiên, cơ chế mã PIN 8 chữ số của nó lại là một lỗ hổng nghiêm trọng. Mã PIN này được xác thực theo hai nửa.

Việc xác thực theo hai nửa khiến số lượng thử nghiệm cần thiết giảm mạnh. Thay vì 100 triệu tổ hợp, chỉ cần khoảng 11.000 thử nghiệm. Kẻ tấn công có thể sử dụng các công cụ tự động để dò mã PIN này trong vài giờ.

Công Cụ Hỗ Trợ WPS Attack

Các phần mềm như Reaver, Bully, hay công cụ đơn giản hơn như Dumpper và JumpStart thường được sử dụng. Chúng tự động hóa quá trình thử mã PIN. Sự thành công của phương pháp này phụ thuộc vào việc tính năng WPS còn được bật hay không. Ngoài ra, nó cũng phụ thuộc vào loại modem và card mạng hỗ trợ chế độ Monitor Mode (In đậm lần 1) của bạn.

Tấn Công Thu Thập Handshake và Giải Mã (Brute Force/Dictionary Attack)

Đây là phương pháp phổ biến nhất để kiểm thử mạng WPA/WPA2 đã tắt WPS. Nó yêu cầu phải thu thập được gói tin Handshake 4 chiều. Gói tin này chỉ xuất hiện khi một thiết bị client kết nối lại với AP.

Cơ Chế Thu Thập Gói Tin Handshake

Để thu thập gói tin, chuyên gia bảo mật cần một card mạng đặc biệt. Card mạng này phải có khả năng hoạt động ở chế độ Monitor Mode. Chế độ này cho phép bắt trọn vẹn mọi lưu lượng truy cập không dây. Sau khi có được file Handshake (thường là file .cap), quá trình giải mã bắt đầu.

Tấn Công Từ Điển và Brute Force

Tấn công từ điển (Dictionary Attack) sử dụng danh sách tấn công Brute Force (In đậm lần 1) có sẵn. Danh sách này chứa hàng triệu mật khẩu thông dụng. Nếu mật khẩu Wi-Fi của bạn yếu, nó sẽ bị tìm thấy rất nhanh.

Tấn công Brute Force là việc thử tất cả các tổ hợp ký tự có thể. Phương pháp này cực kỳ tốn thời gian và tài nguyên máy tính. Tuy nhiên, nó có thể thành công nếu độ dài mật khẩu ngắn và cấu trúc đơn giản.

Tấn Công Deauthentication (Deauth Attack)

Tấn công Deauth không trực tiếp bẻ khóa mật khẩu. Nó là công cụ hữu hiệu để hỗ trợ thu thập Handshake. Tấn công này gửi các gói tin đặc biệt đến AP và client. Mục đích là buộc client phải ngắt kết nối tạm thời.

Khi client tự động kết nối lại, quá trình Handshake sẽ lặp lại. Điều này tạo cơ hội cho công cụ kiểm thử bắt được gói tin cần thiết. Việc này phải được thực hiện nhanh chóng và chính xác.

Chuẩn Bị Công Cụ Để Thực Hiện Kiểm Thử Bảo Mật

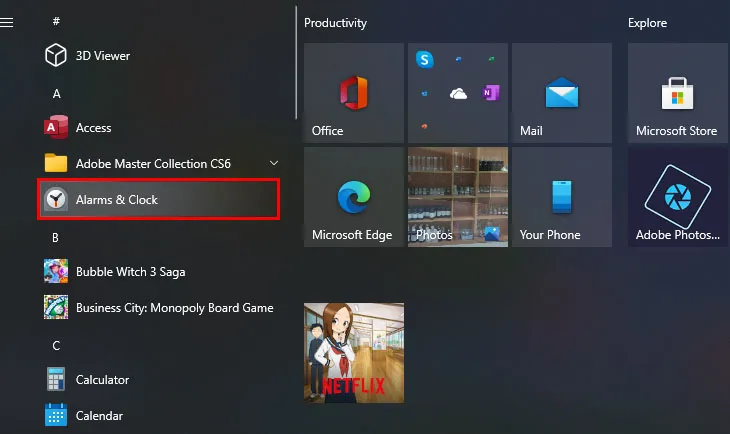

Việc kiểm thử bảo mật Wi-Fi đòi hỏi môi trường phần mềm và phần cứng chuyên biệt. Hệ điều hành Windows thông thường không có đủ công cụ và khả năng truy cập phần cứng cần thiết.

Hệ Điều Hành Chuyên Dụng

Hầu hết các chuyên gia bảo mật sử dụng các bản phân phối Linux. Kali Linux và Parrot OS là hai lựa chọn hàng đầu. Chúng được cài đặt sẵn hàng trăm công cụ phục vụ kiểm thử bảo mật (In đậm lần 2), bao gồm Aircrack-ng suite. Các công cụ này cho phép can thiệp sâu vào tầng mạng.

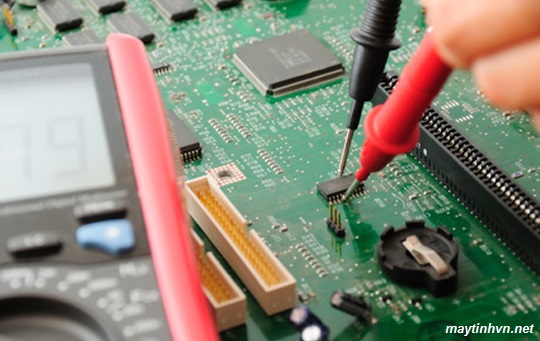

Yêu Cầu Phần Cứng Thiết Yếu

Yếu tố quan trọng nhất là card mạng không dây. Không phải card mạng tích hợp nào cũng hỗ trợ Monitor Mode. Các mẫu card phổ biến được khuyên dùng là các dòng của Alfa Network hoặc một số dòng TP-Link nhất định.

Card mạng phải có khả năng tiêm gói tin (packet injection). Khả năng này là cần thiết cho các cuộc tấn công Deauth và WPS. Nếu thiếu điều kiện này, các kỹ thuật tấn công chuyên sâu sẽ không thể thực hiện.

Hướng Dẫn Chi Tiết Cách Thực Hiện WPS Attack Với Dumpper và JumpStart

Bài viết gốc đề cập đến việc sử dụng Dumpper và JumpStart. Đây là bộ đôi công cụ Windows đơn giản hóa quá trình WPS Attack. Tuy nhiên, cần lưu ý hiệu quả của chúng ngày càng giảm do các modem mới đã vá lỗi hoặc tắt WPS theo mặc định.

Vai Trò Của Dumpper Và JumpStart

Dumpper là phần mềm quét các mạng Wi-Fi và kiểm tra khả năng WPS. Nó có giao diện người dùng thân thiện, dễ sử dụng trên Windows. JumpStart là công cụ chịu trách nhiệm thực hiện quá trình dò mã PIN tự động. Hai phần mềm này phải hoạt động song song.

Quy Trình Cài Đặt Và Thực Hiện

Để đảm bảo hiệu quả, bạn phải tải cả hai phần mềm và giải nén. File cài đặt JumpStart cần được chạy trước để thiết lập môi trường. Sau đó, khởi động Dumpper để bắt đầu quá trình quét.

-

Quét Mạng: Khởi động Dumpper và nhấn nút quét (Scan). Phần mềm sẽ hiển thị danh sách các mạng Wi-Fi trong phạm vi.

-

Kiểm Tra WPS: Chuyển sang tab WPS. Đảm bảo tích vào tùy chọn hiển thị tất cả mạng Wi-Fi và nhấn Quét lại. Dumpper sẽ xác định những mạng có thể bị tấn công WPS.

-

Thực Hiện Tấn Công: Chọn mạng Wi-Fi có tín hiệu mạnh và có khả năng WPS. Kéo xuống và chọn “Chạy JumpStart”. JumpStart sẽ tự động khởi động và bắt đầu quá trình dò mã PIN.

-

Giải Mã: Quá trình này có thể kéo dài từ vài phút đến vài giờ. Tốc độ phụ thuộc vào độ phức tạp của modem và độ mạnh của tín hiệu. Nếu thành công, JumpStart sẽ kết nối với mạng.

-

Thu Thập Mật Khẩu: Sau khi kết nối thành công, bạn chuyển sang tab Hồ sơ trong Dumpper. Chọn mạng vừa kết nối. Mật khẩu (Pin) sẽ hiển thị ở mục Mã. Nếu mật khẩu hiển thị dưới dạng Hex, bạn cần sử dụng thêm WirelessKeyView.

WirelessKeyView là phần mềm nhỏ giúp đọc và hiển thị các khóa Wi-Fi đã lưu trên hệ thống. Nó giúp chuyển đổi chuỗi Hex thành mật khẩu văn bản rõ ràng. Việc này giúp bạn ghi lại để sử dụng cho lần sau.

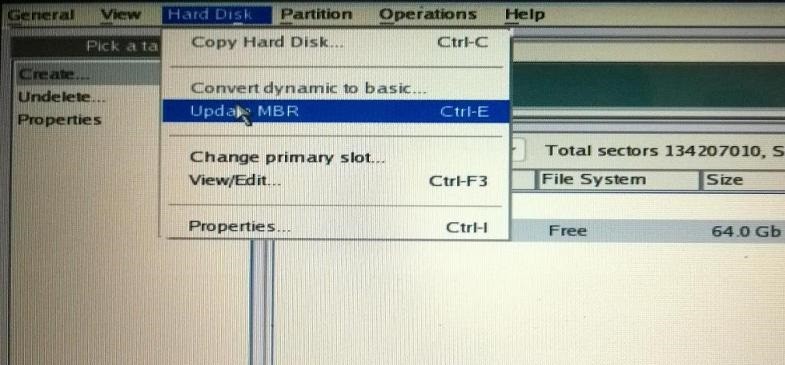

Phân Tích Mạng Không Dây Bằng Công Cụ Chuyên Sâu Wireshark

Wireshark là công cụ phân tích mạng (In đậm lần 1) hàng đầu thế giới. Nó không phải là phần mềm bẻ khóa wifi trực tiếp. Tuy nhiên, nó là công cụ không thể thiếu trong kiểm thử bảo mật. Wireshark giúp chuyên gia “đánh hơi” (sniff) và kiểm tra các gói dữ liệu.

Vai Trò Của Wireshark Trong Kiểm Thử Wi-Fi

Wireshark cho phép bạn thu thập và xem xét mọi gói tin đi qua card mạng. Với mạng không dây, nó có thể giúp bạn xác định giao thức đang được sử dụng. Quan trọng hơn, nó cho phép kiểm tra các gói tin Handshake WPA/WPA2 đã thu thập được.

Mặc dù Wireshark không trực tiếp khôi phục mật khẩu rõ ràng, nó cung cấp bằng chứng. Nó cho thấy cách các giao thức hoạt động và dữ liệu được truyền đi như thế nào. Điều này rất quan trọng để xác định điểm yếu trong cấu hình mạng.

Cấu Hình Và Phân Tích

Để sử dụng Wireshark hiệu quả, card mạng phải hoạt động trong chế độ Monitor Mode. Bạn cần chọn đúng giao diện không dây để bắt đầu thu thập. Bộ lọc (filter) của Wireshark rất mạnh mẽ. Chúng cho phép cô lập các gói tin quan trọng, ví dụ như các gói tin EAPOL (giao thức được sử dụng trong Handshake).

Việc xem xét các gói tin giúp bạn hiểu rõ dữ liệu nào đang bị rò rỉ. Nó cũng giúp kiểm tra xem các thiết lập bảo mật hiện tại có hoạt động đúng không. Phần mềm bẻ khóa wifi (In đậm lần 1) sau đó sẽ sử dụng dữ liệu thô này để xử lý.

Các Kỹ Thuật Bảo Vệ Mạng Wi-Fi Trước Các Tấn Công

Kiến thức về tấn công phải đi đôi với kiến thức phòng thủ. Khi đã hiểu cách cách hack wifi cho máy tính hoạt động, bạn sẽ biết cách bảo vệ mình.

Tắt Tính Năng WPS

Đây là bước đơn giản và hiệu quả nhất để ngăn chặn WPS Attack. Hầu hết các modem hiện đại đều cho phép tắt WPS qua giao diện quản trị. Nếu modem không cho phép tắt, bạn nên cân nhắc thay thế.

Sử Dụng Mật Khẩu Mạnh

Mật khẩu mạnh là tuyến phòng thủ đầu tiên và quan trọng nhất. Mật khẩu nên dài ít nhất 15 ký tự. Nó phải bao gồm chữ hoa, chữ thường, số, và ký tự đặc biệt. Mật khẩu dài và phức tạp khiến tấn công Brute Force trở nên phi thực tế về mặt thời gian.

Nâng Cấp Giao Thức Bảo Mật

Hãy đảm bảo rằng mạng của bạn đang sử dụng WPA2 hoặc WPA3. Tránh xa WEP và WPA. Kiểm tra xem router có hỗ trợ WPA3 không. Nếu có, hãy nâng cấp ngay lập tức để tận hưởng khả năng bảo mật cao hơn.

Cập Nhật Firmware Thường Xuyên

Nhà sản xuất router thường xuyên phát hành bản cập nhật firmware. Các bản cập nhật này vá các lỗ hổng bảo mật đã biết. Việc duy trì firmware mới nhất là cần thiết để bảo vệ thiết bị.

Lọc Địa Chỉ MAC

Lọc địa chỉ MAC (MAC Filtering) là một lớp bảo mật phụ. Nó chỉ cho phép các thiết bị có địa chỉ MAC được đăng ký kết nối vào mạng. Tuy nhiên, kỹ thuật này không phải là tuyệt đối vì địa chỉ MAC có thể bị giả mạo.

Nội dung chi tiết trên đã cung cấp góc nhìn chuyên sâu về cách hack wifi cho máy tính. Việc nắm rõ cơ chế kiểm thử này là nền tảng vững chắc để bảo vệ mạng không dây của bạn. Hãy luôn sử dụng kiến thức này một cách có trách nhiệm và tuân thủ pháp luật về an toàn thông tin.

Ngày Cập Nhật 01/12/2025 by Trong Hoang

Chào các bạn, mình là Trọng Hoàng, tác giả của blog maytinhvn.net. Mình là một full-stack developer kiêm writer, blogger, Youtuber và đủ thứ công nghệ khác nữa.