Trong thế giới kỹ thuật số ngày nay, việc tìm hiểu cách hack máy tính người khác không phải lúc nào cũng nhằm mục đích xấu. Nó là một quá trình cần thiết để các chuyên gia an ninh mạng hiểu rõ chiến thuật của tội phạm mạng. Kỹ thuật đầu tiên và quan trọng nhất trong chuỗi tấn công là thu thập thông tin (Reconnaissance), nơi các hacker sử dụng các công cụ phổ biến như Google. Sự xuất hiện của Google, công cụ tìm kiếm phổ biến nhất, đã vô tình mở ra một cánh cửa cho việc khai thác thông tin. Kỹ thuật này, còn được gọi là Google Hacking hay Google Dorking, cho phép tìm kiếm các dữ liệu nhạy cảm. Việc nắm vững các toán tử tìm kiếm nâng cao giúp ta phát hiện ra các lỗ hổng. Bài viết này sẽ phân tích chi tiết kỹ thuật này và cung cấp cái nhìn sâu sắc về các biện pháp phòng vệ cần thiết.

Hiểu Rõ Bản Chất Của Google Hacking Và Mối Liên Hệ Với An Ninh Mạng

Google Hacking không phải là việc tấn công trực tiếp vào máy chủ. Nó là một kỹ thuật khai thác khả năng lập chỉ mục (indexing) mạnh mẽ của Google. Mục tiêu là tìm kiếm các thông tin bị vô tình làm lộ. Những thông tin này có thể là mật khẩu, tệp cấu hình, hoặc các trang đăng nhập không được bảo vệ.

Google Hacking và Khái Niệm Google Dorks

Google Hacking được định nghĩa là kỹ thuật sử dụng các toán tử tìm kiếm. Nó giúp lọc thông tin mà Google trả về. Kỹ thuật này cũng được dùng để tìm các lỗ hổng bảo mật. Lỗ hổng thường nằm trong cấu hình máy chủ hoặc mã nguồn trang web.

Khái niệm này bắt đầu được phổ biến vào năm 2002 bởi Johnny Long. Ông là người bắt đầu thu thập các chuỗi truy vấn hiệu quả. Những chuỗi truy vấn này được gọi là Google Dorks. Chúng giúp anh ta tìm ra các lỗ hổng hoặc dữ liệu nhạy cảm bị ẩn. Về sau, những chuỗi này được tổ chức thành Cơ sở dữ liệu Google Hacking (Google Hacking Database – GHDB).

Vị Trí Của Google Dorking Trong Chu Trình Tấn Công

Trong mô hình Chuỗi Tiêu diệt (Kill Chain), thu thập thông tin là bước đầu tiên. Google Dorking là một công cụ thụ động nhưng cực kỳ hiệu quả. Nó giúp kẻ tấn công xác định mục tiêu và chuẩn bị kỹ lưỡng cho cuộc tấn công.

Trước khi tấn công, kẻ xấu cần biết về cấu trúc hệ thống. Họ cần thông tin về tên miền, địa chỉ IP và các dịch vụ đang chạy. Google Dorking cung cấp những thông tin quan trọng này một cách dễ dàng. Nó tiết lộ các tệp nhạy cảm mà quản trị viên quên bảo mật.

Mục Đích Sử Dụng: Ethical Hacking Và Tội Phạm Mạng

Google Hacking có thể được sử dụng cho cả mục đích đạo đức và phi pháp. Các chuyên gia bảo mật sử dụng nó để kiểm tra an ninh hệ thống. Đây là một phần của quy trình kiểm thử xâm nhập (Penetration Testing).

Nếu phát hiện lỗ hổng, họ sẽ thông báo cho chủ sở hữu để khắc phục. Ngược lại, tội phạm mạng sử dụng Dorks để khai thác lỗ hổng. Họ thu thập thông tin như thông tin đăng nhập hoặc dữ liệu cá nhân.

cách hack máy tính người khác bằng kỹ thuật Google Dorking tìm kiếm lỗ hổng bảo mật

cách hack máy tính người khác bằng kỹ thuật Google Dorking tìm kiếm lỗ hổng bảo mật

Các Toán Tử Nâng Cao (Dorks) Quan Trọng Nhất Trong Google Hacking

Để thực hiện Google Hacking hiệu quả, người dùng phải thành thạo các toán tử nâng cao. Mục tiêu là tìm kiếm các chuỗi văn bản cụ thể. Các toán tử này hoạt động như bộ lọc. Chúng giới hạn và tinh chỉnh kết quả tìm kiếm khổng lồ.

Phân Loại Toán Tử Nâng Cao Của Google

Các toán tử nâng cao có thể được chia thành nhiều loại. Mỗi loại nhắm đến một phần khác nhau của kết quả tìm kiếm.

Toán tử tìm kiếm nội dung nhắm vào văn bản trên trang. Toán tử tìm kiếm cấu trúc nhắm vào URL hoặc tiêu đề trang. Toán tử tìm kiếm file nhắm vào định dạng tài liệu cụ thể. Việc kết hợp chúng tạo nên một Google Dork mạnh mẽ.

Các Toán Tử Cơ Bản Và Nâng Cao Thiết Yếu

Việc nắm vững các toán tử là điều kiện tiên quyết. Chúng giúp tinh chỉnh hàng tỷ kết quả tìm kiếm. Điều này biến tìm kiếm thông thường thành một công cụ tình báo mạnh mẽ.

Toán Tử Lọc Cấu Trúc: intitle, inurl, allinurl

Các toán tử này cực kỳ quan trọng đối với Google Hacking. Chúng giúp tìm kiếm các trang web có cấu trúc cụ thể.

intitlehoặc: Chỉ trả về kết quả có chứa từ khóa trong tiêu đề trang. Ví dụ:intitle:"admin login"sẽ tìm kiếm tất cả các trang có tiêu đề là “admin login”.inurlhoặcallinurl: Chỉ trả về kết quả có chứa từ khóa trong URL. Ví dụ:inurl:password.txtgiúp tìm kiếm các tệp văn bản có từ “password” trong đường dẫn.

Việc giới hạn tìm kiếm trong tiêu đề hoặc URL rất quan trọng. Nó giúp nhanh chóng định vị các trang quản trị hoặc các tệp cấu hình.

Toán Tử Giới Hạn Phạm Vi: site

Toán tử site: giới hạn tìm kiếm trong một tên miền hoặc trang web cụ thể. Ví dụ: site:maytinhvn.net inurl:admin sẽ chỉ tìm các trang quản trị trên tên miền maytinhvn.net. Đây là công cụ hữu ích cho việc kiểm tra bảo mật một mục tiêu xác định.

Toán Tử Truy Tìm Tệp: filetype

filetype: là một trong những toán tử mạnh mẽ nhất. Nó cho phép tìm kiếm các tệp có phần mở rộng cụ thể. Ví dụ: tìm kiếm các tệp cấu hình hoặc tài liệu nhạy cảm.

Các định dạng thường bị nhắm mục tiêu bao gồm pdf, doc, xls, txt, và sql. Ví dụ, filetype:sql "database backup" có thể tìm thấy các bản sao lưu cơ sở dữ liệu bị lộ.

Toán Tử Chính Xác Và Thay Thế: "" và

Sử dụng dấu ngoặc kép ("") sẽ hiển thị kết quả chính xác với cụm từ đã nhập. Điều này ngăn Google tự động sửa hoặc mở rộng tìm kiếm.

Dấu hoa thị () được sử dụng như một ký tự đại diện. Nó đại diện cho một từ hoặc một cụm từ bất kỳ. Ví dụ: "mật khẩu cho đã bị lộ".

Toán Tử Logic và Lưu Trữ: cache, -, OR, AND

Toán tử cache: trả về phiên bản được lưu trong bộ nhớ cache gần nhất của trang web. Điều này hữu ích khi trang gốc đã bị xóa hoặc thay đổi.

Dấu trừ (-) loại trừ một từ khóa cụ thể khỏi kết quả tìm kiếm. OR và AND cho phép nhóm các cụm từ tìm kiếm phức tạp hơn.

Ví Dụ Thực Hành Về Việc Thu Hẹp Kết Quả

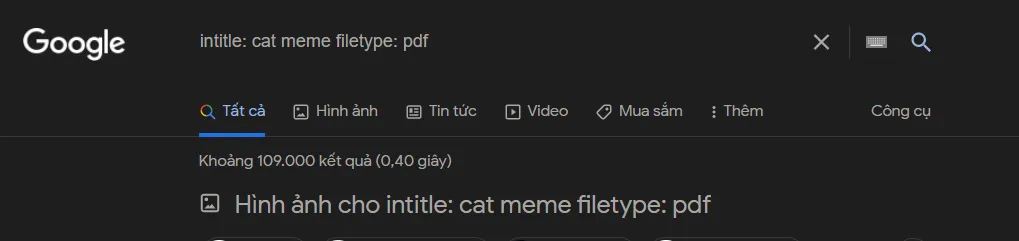

Khi tìm kiếm thông thường (ví dụ: “cat meme”), Google trả về hàng tỷ kết quả. Đây là tình trạng bão hòa thông tin.

Nếu ta thêm toán tử, phạm vi tìm kiếm sẽ giảm đáng kể.

Thực hiện tìm kiếm với: intitle: cat meme filetype: pdf.

Ví dụ về cách sử dụng toán tử filetype và intitle để thu hẹp phạm vi tìm kiếm dữ liệu nhạy cảm trên máy tính

Ví dụ về cách sử dụng toán tử filetype và intitle để thu hẹp phạm vi tìm kiếm dữ liệu nhạy cảm trên máy tính

Kết quả tìm kiếm giảm từ hơn ba tỷ xuống chỉ còn khoảng một trăm nghìn. Sự tinh chỉnh này là bản chất của Google Hacking. Nó giúp tìm kiếm chính xác các tài liệu, thay vì các trang web thông thường.

Chi Tiết Kỹ Thuật Thu Thập Thông Tin Nhạy Cảm

Việc tìm kiếm thông tin nhạy cảm là mục tiêu chính của kỹ thuật này. Những thông tin này thường nằm trong các tệp hoặc thư mục bị cấu hình sai. Các chuyên gia bảo mật cần biết những Dorks này để kiểm tra hệ thống.

Phát Hiện Tệp Cấu Hình Và Nhật Ký

Tệp cấu hình và nhật ký thường chứa thông tin quan trọng. Đó là tên người dùng, mật khẩu cơ sở dữ liệu, hoặc khóa API. Việc vô tình để Google lập chỉ mục những tệp này là sai lầm nghiêm trọng.

Tìm Tệp Cấu Hình

Các tệp cấu hình thường có các tên chuẩn. Tội phạm mạng sử dụng Dorks để quét các tên tệp này.

Ví dụ Dorks thường dùng:

filetype:env inurl:password: Tìm kiếm các tệp.envthường chứa biến môi trường.intitle:"index of" "config.php": Tìm các thư mục mở hiển thị tệp cấu hình PHP.intext:db_password filetype:txt: Tìm các tệp văn bản có chứa chuỗi “db_password”.

Tìm Tệp Nhật Ký

Tệp nhật ký (log files) ghi lại hoạt động của hệ thống. Chúng có thể chứa các thông báo lỗi hoặc thông tin đăng nhập không mã hóa. Nếu bị lập chỉ mục, đây là mối đe dọa lớn.

Ví dụ Dorks:

filetype:log inurl:error.log: Truy tìm các tệp nhật ký lỗi máy chủ.intitle:"index of" "access.log": Tìm kiếm các thư mục mở chứa nhật ký truy cập.

Tìm Kiếm Thông Tin Đăng Nhập Và Cơ Sở Dữ Liệu

Một mục tiêu cao cấp hơn là tìm kiếm trực tiếp thông tin xác thực. Kẻ tấn công tìm kiếm các trang đăng nhập hoặc các bản sao lưu cơ sở dữ liệu.

Lộ Dữ Liệu Cơ Sở Dữ Liệu

Các quản trị viên đôi khi sao lưu cơ sở dữ liệu trực tiếp lên máy chủ web. Nếu không được bảo vệ, chúng có thể bị truy cập công khai.

Ví dụ Dorks:

inurl:admin login filetype:sql: Tìm kiếm các tệp sao lưu SQL trên các trang quản trị.intitle:"index of" "database.sql.zip": Tìm kiếm các tệp nén chứa bản sao lưu cơ sở dữ liệu.intext:"# Dumping data for table"filetype:sql: Tìm kiếm các tệp SQL đang thực hiện lệnh đổ dữ liệu.

Lộ Trang Đăng Nhập Quản Trị

Việc tìm kiếm các trang đăng nhập quản trị không phải là hack. Nhưng nó là bước đầu tiên để thực hiện tấn công brute force hoặc phishing.

Ví dụ Dorks:

intitle:"Welcome to Apache" "Administration": Tìm kiếm các trang quản trị mặc định của Apache.inurl:/phpmyadmin/ setup: Tìm kiếm trang cài đặt phpMyAdmin chưa được xóa.

Khai Thác Lỗ Hổng Qua Thiết Bị IoT Và Hệ Thống Mạng

Sự phát triển của IoT (Internet of Things) làm gia tăng bề mặt tấn công. Nhiều thiết bị IoT kết nối Internet thiếu bảo mật cơ bản. Chúng thường sử dụng cấu hình mặc định hoặc mật khẩu yếu. Google Hacking trở thành công cụ đắc lực để tìm kiếm các thiết bị này.

Làm Thế Nào Dorks Nhắm Vào IoT

Các thiết bị IoT như camera, TV, và máy in thường có giao diện web. Giao diện này cho phép người dùng quản lý từ xa.

Nếu nhà sản xuất không ngăn Google lập chỉ mục các giao diện này, chúng sẽ bị lộ. Kẻ tấn công sử dụng các Dorks tìm kiếm chuỗi văn bản đặc trưng. Những chuỗi này chỉ xuất hiện trên các giao diện quản lý cụ thể.

Các lỗ hổng thường gặp bao gồm mật khẩu mặc định, lỗ hổng firmware cũ. Thiết bị IoT ít được cập nhật hơn máy tính hoặc điện thoại.

Phân Tích Các Chuỗi Dork Cụ Thể Cho Thiết Bị

Dorks thường kết hợp tên thương hiệu hoặc chuỗi URL độc quyền của thiết bị. Việc này giúp tìm kiếm chính xác các loại thiết bị chưa được bảo mật.

Dorks Cho Camera Giám Sát

Camera giám sát thường bị nhắm đến nhất. Việc truy cập trái phép vào chúng gây ra mối đe dọa riêng tư nghiêm trọng.

Ví dụ chuỗi Dork:

intitle: "linksys camera - user login": Tìm kiếm giao diện đăng nhập camera Linksys.inurl:main.cgi intitle: "camera linksys": Tìm kiếm các URL quản lý chính của camera Linksys.intitle: ”toshiba camera - user login”: Truy tìm các giao diện camera Toshiba yêu cầu đăng nhập.

Nhiều Dorks khác tập trung vào các nhà sản xuất lớn khác. Ví dụ như Axis, Panasonic hoặc các hệ thống NVR (Network Video Recorder) phổ biến.

Dorks Cho Máy In Mạng

Máy in mạng hiện đại cũng có giao diện web để quản lý. Giao diện này có thể tiết lộ thông tin mạng nội bộ. Nó cũng có thể cho phép in các tài liệu độc hại.

Ví dụ chuỗi Dork:

inurl:webarch/mainframe.cgi: Tìm kiếm các giao diện máy in sử dụng cấu trúc đường dẫn này.intitle: "network print server" filetype: shtm: Tìm kiếm các trang trạng thái máy in mạng.intitle:"Epson printer" "Configuration": Truy tìm các trang cấu hình máy in Epson.

Phân Tích Rủi Ro An Ninh Mạng Tổng Thể

Google Hacking cho phép tội phạm mạng thực hiện các hành động sau:

- Tìm kiếm các máy chủ lỗi thời và dễ bị tấn công.

- Thực hiện tìm kiếm thông tin người dùng và mật khẩu của các trang web.

- Phát hiện các tệp sao lưu server và database.

Việc khai thác này thường là bước đầu tiên để tiến hành các cuộc tấn công phức tạp hơn. Ví dụ như tấn công ransomware, chiếm quyền điều khiển hệ thống, hoặc đánh cắp dữ liệu.

Phòng Ngừa Và Giảm Thiểu Rủi Ro Tấn Công Bằng Google Hacking

Hiểu được cách hack máy tính người khác qua Google Dorking là bước đầu tiên để phòng thủ. Quản trị viên hệ thống phải chủ động ngăn chặn việc Google lập chỉ mục các thông tin nhạy cảm. Đây là một chiến lược bảo mật phòng vệ toàn diện.

Chiến Lược Phòng Thủ Toàn Diện (E-E-A-T)

Để tăng cường độ tin cậy và chuyên môn (E-E-A-T), các biện pháp phòng thủ phải có hệ thống. Điều này bao gồm việc kiểm toán thường xuyên các tệp bị lộ. Nó cũng yêu cầu tuân thủ các nguyên tắc bảo mật cơ bản.

Giả định rằng kẻ tấn công đã biết cách tìm kiếm thông tin của bạn. Nhiệm vụ của bạn là làm cho việc tìm kiếm đó trở nên vô ích.

Ngăn Chặn Google Indexing Hiệu Quả

Biện pháp phòng ngừa cơ bản nhất là kiểm soát chỉ mục tìm kiếm. Cần đảm bảo các tệp và thư mục nhạy cảm không được Googlebot quét.

Sử Dụng Tệp robots.txt

Tệp robots.txt hướng dẫn các công cụ tìm kiếm về nội dung nên và không nên quét. Quản trị viên phải liệt kê rõ ràng các thư mục nhạy cảm cần cấm truy cập.

Ví dụ, cấm thư mục quản trị và các tệp cấu hình:

User-agent:

Disallow: /admin/

Disallow: /config/

Disallow: /backups/

Disallow: /.sql$Lưu ý: robots.txt không hoàn toàn bảo mật. Nó chỉ là một yêu cầu lịch sự với các bot ngoan ngoãn. Các bot độc hại sẽ bỏ qua nó.

Sử Dụng Meta Tags và X-Robots-Tag

Đối với các trang hoặc tệp cần ẩn, sử dụng thẻ meta noindex. Thẻ này được đặt trong phần <head> của trang HTML.

Ví dụ: <meta name="robots" content="noindex, nofollow">.

Đối với các tệp không phải HTML (như PDF, ảnh), sử dụng tiêu đề HTTP X-Robots-Tag. Tiêu đề này sẽ ngăn công cụ tìm kiếm lập chỉ mục nội dung đó.

Bảo Mật Cấu Hình Máy Chủ

Cấu hình máy chủ sai sót là nguyên nhân chính gây lộ dữ liệu. Việc khắc phục những sai sót này là bắt buộc.

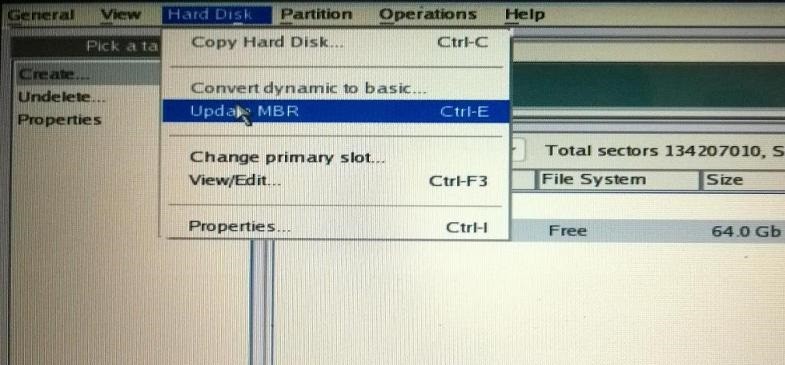

Tắt Directory Listing (Liệt Kê Thư Mục)

Directory Listing cho phép người dùng xem tất cả nội dung trong một thư mục. Kẻ tấn công dễ dàng tìm thấy các tệp nhạy cảm thông qua các thư mục mở này.

Quản trị viên nên tắt tính năng này. Đối với Apache, sử dụng lệnh Options -Indexes trong tệp .htaccess.

Hạn Chế Truy Cập Tệp Nhạy Cảm

Các tệp cấu hình (ví dụ: .htaccess, .env, web.config) phải được đặt ngoài thư mục gốc web. Nếu không thể, hãy sử dụng các quy tắc tường lửa hoặc cấp quyền để cấm truy cập HTTP trực tiếp.

Ví dụ, sử dụng .htaccess để cấm truy cập các tệp .sql:

<FilesMatch ".(sql|bak|log|ini|cfg)$">

Order allow,deny

Deny from all

</FilesMatch>Quản Lý Thông Tin Nhạy Cảm Và Thiết Bị IoT

Việc quản lý thông tin cũng cần được thực hiện nghiêm ngặt. Đặt tên tệp hoặc mã nguồn không nên chứa các từ khóa gợi ý.

Đổi Tên Tệp và Chuỗi Ký Tự Đặc Trưng

Không nên sử dụng các tên tệp dễ đoán như password.txt hay database_backup.zip. Tương tự, tránh để lại các thông báo lỗi quá chi tiết. Các thông báo này có thể tiết lộ phiên bản phần mềm hoặc đường dẫn máy chủ.

Cập Nhật Phần Mềm và Thiết Bị IoT

Thiết bị IoT và phần mềm lỗi thời là mục tiêu dễ dàng. Nhà cung cấp thường xuyên phát hành các bản vá bảo mật. Việc bỏ qua các bản cập nhật này làm tăng rủi ro.

Quản trị viên cần thực hiện kiểm tra định kỳ các thiết bị IoT. Đảm bảo rằng tất cả firmware đều là phiên bản mới nhất. Đồng thời, thay đổi mật khẩu mặc định ngay sau khi lắp đặt.

Sử Dụng Công Cụ Quét Lỗ Hổng

Thực hiện kiểm tra định kỳ bằng cách tự Dorking trang web của mình. Sử dụng các công cụ tự động hóa quét Google Dorks để phát hiện thông tin bị lộ. Việc này phải được thực hiện trước khi tội phạm mạng tìm ra.

Việc tuân thủ các quy tắc này giúp giảm đáng kể nguy cơ bị tấn công. Nó chứng minh sự chuyên môn và trách nhiệm cao trong bảo vệ dữ liệu. Việc phòng thủ thụ động này là một thành phần không thể thiếu của chiến lược an ninh mạng.

Hiểu rõ cách hack máy tính người khác thông qua Google Dorking là vũ khí kép. Nó không chỉ là công cụ cho hacker. Nó còn là công cụ học tập và phòng vệ hữu hiệu cho mọi kỹ thuật viên và quản trị viên hệ thống. Bằng cách chủ động tìm kiếm và khắc phục các lỗ hổng, chúng ta có thể bảo vệ tài sản số của mình một cách tốt nhất. Bảo mật là một quá trình liên tục, không phải là một đích đến.

Ngày Cập Nhật 29/11/2025 by Trong Hoang

Chào các bạn, mình là Trọng Hoàng, tác giả của blog maytinhvn.net. Mình là một full-stack developer kiêm writer, blogger, Youtuber và đủ thứ công nghệ khác nữa.