Thế giới kỹ thuật số ngày nay phụ thuộc hoàn toàn vào kết nối Internet, và việc bảo mật mạng WiFi là ưu tiên hàng đầu. Khi nghiên cứu về an ninh mạng hoặc cần khôi phục quyền truy cập vào mạng của chính mình, nhiều người tìm hiểu về cách phá mật khẩu wifi bằng máy tính. Tuy nhiên, điều cốt lõi cần hiểu là việc này đòi hỏi kiến thức chuyên sâu về giao thức mạng như WPA/WPA2 và các công cụ chuyên dụng như Aircrack-ng. Bài viết này sẽ phân tích các phương pháp kỹ thuật, từ tấn công từ điển đến Tấn công vét (Brute Force), đồng thời nhấn mạnh khía cạnh đạo đức và An ninh mạng liên quan. Việc hiểu rõ những kỹ thuật này rất quan trọng để xây dựng các hàng rào phòng thủ hiệu quả.

Bối Cảnh Pháp Lý Và Đạo Đức Khi Thử Nghiệm Mạng WiFi

Trước khi đi sâu vào các kỹ thuật phá mật khẩu WiFi, điều kiện tiên quyết là phải hiểu rõ ranh giới pháp lý và đạo đức. An ninh mạng (Cybersecurity) là một lĩnh vực chuyên môn cao. Việc áp dụng các kỹ thuật này vào mạng không thuộc sở hữu của bạn là bất hợp pháp.

Quy Định Pháp Luật Về Xâm Nhập Bất Hợp Pháp

Hành vi truy cập trái phép vào hệ thống máy tính hoặc mạng viễn thông bị nghiêm cấm. Ở Việt Nam, các hành vi này có thể bị xử lý hình sự theo quy định của pháp luật hiện hành. Mục đích của việc nghiên cứu kỹ thuật phá mật khẩu là để tăng cường bảo mật.

Việc thử nghiệm chỉ nên thực hiện trên các mạng thuộc quyền sở hữu của bạn. Hoặc bạn phải có văn bản cho phép rõ ràng từ chủ sở hữu mạng. Không có ngoại lệ nào cho quy tắc này.

Nguyên Tắc Tấn Công Có Đạo Đức (Ethical Hacking)

Các chuyên gia bảo mật sử dụng kỹ thuật “Ethical Hacking” (tấn công có đạo đức). Họ mô phỏng các cuộc tấn công để tìm ra lỗ hổng. Mục tiêu cuối cùng là vá lỗi và tăng cường khả năng phòng thủ.

Nếu bạn đang học tập hoặc làm việc trong lĩnh vực này, hãy tuân thủ nguyên tắc “trách nhiệm tiết lộ”. Nghĩa là, nếu phát hiện lỗ hổng, bạn phải báo cáo cho chủ sở hữu một cách kín đáo.

Hiểu Về Các Giao Thức Bảo Mật WiFi Cốt Lõi

Để tìm hiểu cách phá mật khẩu WiFi bằng máy tính, bạn cần hiểu cách thức hoạt động của các giao thức bảo mật. WiFi sử dụng nhiều giao thức khác nhau để mã hóa dữ liệu. Mỗi giao thức đều có những điểm mạnh và điểm yếu riêng.

Lỗ Hổng Của Giao Thức WEP Và WPA

Giao thức WEP (Wired Equivalent Privacy) là giao thức bảo mật đầu tiên. Nó đã lỗi thời và cực kỳ dễ bị bẻ khóa. Các công cụ có thể phá WEP chỉ trong vài phút.

WPA (Wi-Fi Protected Access) ra đời để khắc phục WEP. WPA sử dụng mã hóa TKIP (Temporal Key Integrity Protocol). Tuy nhiên, WPA cũng chứa các lỗ hổng nghiêm trọng. Nó không còn được khuyến nghị sử dụng.

Phân Tích Giao Thức WPA2 (AES) Và WPA3 Hiện Đại

WPA2 là tiêu chuẩn phổ biến nhất trong nhiều năm qua. Nó sử dụng thuật toán mã hóa AES (Advanced Encryption Standard). WPA2 an toàn hơn đáng kể so với các phiên bản trước.

WPA2 dựa trên cơ chế Bắt tay bốn bước (4-way Handshake). Đây là mục tiêu chính trong hầu hết các cuộc tấn công bẻ khóa. Kẻ tấn công cố gắng bắt giữ gói tin trao đổi khóa này.

WPA3 là giao thức mới nhất và an toàn nhất. WPA3 sử dụng Giao thức Trao đổi Khóa Đồng thời Xác thực (SAE). Điều này loại bỏ lỗ hổng từ điển ngoại tuyến (offline dictionary attack). Việc phá WPA3 hiện tại là cực kỳ khó khăn.

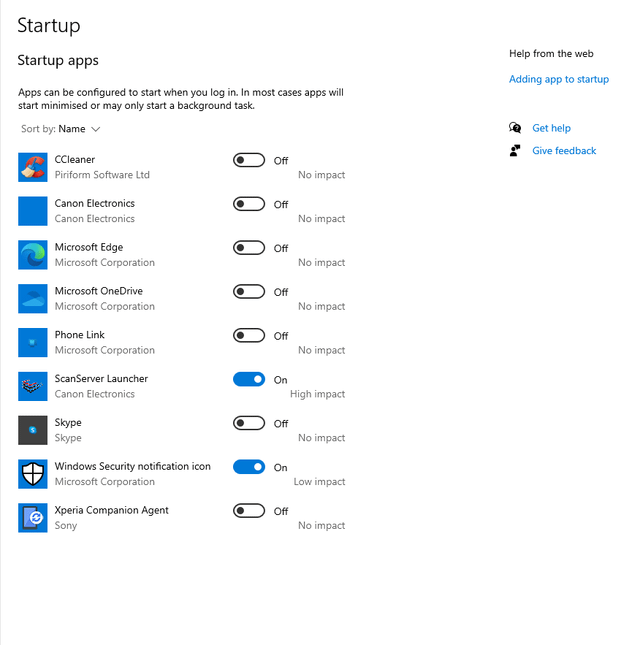

Yêu Cầu Kỹ Thuật Để Bắt Đầu Phá Mật Khẩu WiFi Bằng Máy Tính

Việc thực hiện các kỹ thuật bẻ khóa đòi hỏi môi trường và công cụ chuyên biệt. Một máy tính thông thường chạy Windows có thể không đáp ứng đủ yêu cầu.

Cấu Hình Phần Cứng Cần Thiết

Máy tính của bạn cần có khả năng xử lý tốt. Việc này bao gồm CPU mạnh và RAM đủ lớn (tối thiểu 8GB). Đặc biệt, một Card WiFi chuyên dụng là bắt buộc.

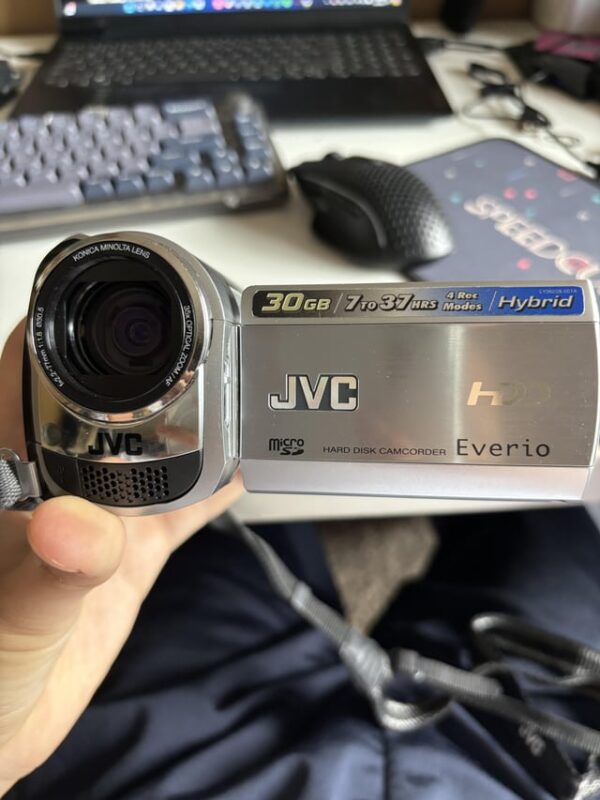

Card WiFi phải hỗ trợ chế độ Monitor Mode. Chế độ này cho phép thẻ mạng thu thập tất cả lưu lượng mạng. Kể cả các gói tin không hướng đến máy của bạn.

Các dòng Card mạng như Alfa hoặc các chipset Realtek RTL8812AU thường được ưa chuộng. Chúng cung cấp khả năng tiêm gói tin (packet injection) mạnh mẽ. Việc này cần thiết cho tấn công Deauthentication.

Các Hệ Điều Hành Và Công Cụ Phổ Biến

Nền tảng tốt nhất cho các công việc an ninh mạng là Linux. Đặc biệt là các bản phân phối như Kali Linux hoặc Parrot OS. Những hệ điều hành này được thiết kế cho mục đích kiểm thử xâm nhập.

Kali Linux tích hợp sẵn hàng trăm công cụ bảo mật. Các công cụ này bao gồm Aircrack-ng, Hashcat, và Wireshark. Sử dụng máy ảo (Virtual Machine) giúp cô lập môi trường tấn công. Điều này đảm bảo hệ thống chính của bạn luôn an toàn.

Các Phương Pháp Kỹ Thuật Chính Để Phá WPA/WPA2

Phần lớn các nỗ lực bẻ khóa ngày nay tập trung vào WPA2-PSK (Pre-Shared Key). Mục tiêu là lấy được hash của mật khẩu thông qua quá trình bắt tay bốn bước.

Tấn Công Bằng Phương Pháp Bắt Gói Tin (4-Way Handshake Capture)

Phương pháp này là nền tảng cho việc bẻ khóa WPA2. Giao thức WPA2 yêu cầu client và Access Point (AP) trao đổi bốn gói tin. Gói tin này chứa thông tin cần thiết để tạo ra Khóa phiên (Session Key).

Trong quá trình này, một giá trị hash của mật khẩu (PMK) được trao đổi. Kẻ tấn công sử dụng công cụ Airodump-ng để theo dõi lưu lượng mạng. Sau đó, họ đợi một thiết bị kết nối vào mạng.

Để đẩy nhanh quá trình, tấn công Deauthentication được sử dụng. Tấn công này buộc một thiết bị đang kết nối phải ngắt kết nối. Sau đó, thiết bị sẽ tự động kết nối lại, tạo ra gói tin Bắt tay bốn bước mới.

{width=1600 height=900}

Tấn Công Từ Điển (Dictionary Attack) Với Hashcat

Sau khi bắt được gói tin bắt tay (thường lưu dưới dạng file .cap hoặc .hccapx), quá trình tấn công ngoại tuyến bắt đầu. Tấn công từ điển là phương pháp phổ biến nhất.

Kẻ tấn công so sánh giá trị hash đã bắt được với các giá trị hash được tạo ra từ một danh sách mật khẩu. Danh sách này gọi là file từ điển. File từ điển (wordlist) là tập hợp các mật khẩu phổ biến.

Hiệu quả của cuộc tấn công phụ thuộc hoàn toàn vào file từ điển. Nếu mật khẩu WiFi nằm trong danh sách, cuộc tấn công sẽ thành công nhanh chóng. Các công cụ như Hashcat rất hiệu quả trong việc này. Chúng tận dụng sức mạnh của GPU để tăng tốc độ bẻ khóa.

Tấn Công Vét (Brute Force Attack)

Nếu tấn công từ điển thất bại, tấn công vét (Brute Force) là lựa chọn tiếp theo. Tấn công vét thử mọi tổ hợp ký tự có thể. Nó bắt đầu từ các chuỗi ngắn nhất và tăng dần độ dài.

Phương pháp này tiêu tốn cực kỳ nhiều thời gian và tài nguyên máy tính. Mật khẩu càng dài và phức tạp, thời gian bẻ khóa càng lâu. Với mật khẩu WPA2 ngẫu nhiên dài 12 ký tự, thời gian có thể kéo dài hàng tỷ năm.

Tấn công vét thường chỉ áp dụng cho các mật khẩu rất ngắn. Hoặc các mật khẩu tuân theo một quy tắc cụ thể (ví dụ: chỉ gồm số và chữ cái thường). Các công cụ Hashcat hoặc John the Ripper là lựa chọn hàng đầu.

Tấn Công WPS PIN (Wi-Fi Protected Setup)

WPS là tính năng cho phép thiết bị kết nối bằng mã PIN 8 chữ số. Tính năng này được thiết kế để đơn giản hóa việc kết nối. Tuy nhiên, nó lại là một lỗ hổng nghiêm trọng.

Mã PIN 8 chữ số của WPS có thể chia thành hai nửa độc lập. Điều này làm giảm đáng kể số lượng tổ hợp cần thử. Thay vì $10^8$ tổ hợp, chỉ còn khoảng 11.000 tổ hợp.

Công cụ Reaver được thiết kế để khai thác lỗ hổng WPS. Mặc dù các router hiện đại đã vô hiệu hóa WPS sau nhiều lần thử sai, nhiều router cũ vẫn dễ bị tấn công. Việc tắt WPS là biện pháp phòng vệ cần thiết.

Hướng Dẫn Chi Tiết Sử Dụng Aircrack-ng Để Bẻ Khóa WPA2

Aircrack-ng là bộ công cụ nổi tiếng trong lĩnh vực kiểm thử xâm nhập mạng WiFi. Nó bao gồm nhiều tiện ích khác nhau để bắt gói tin và bẻ khóa.

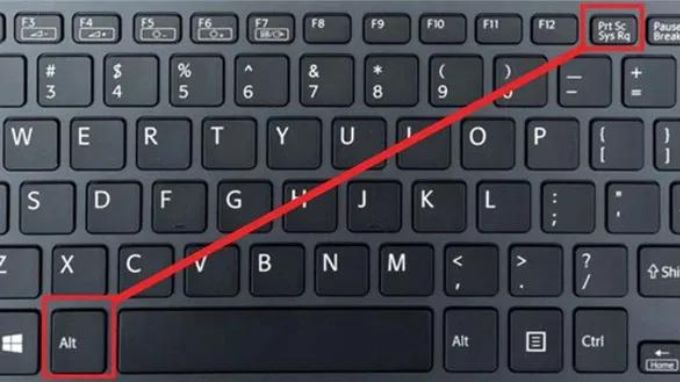

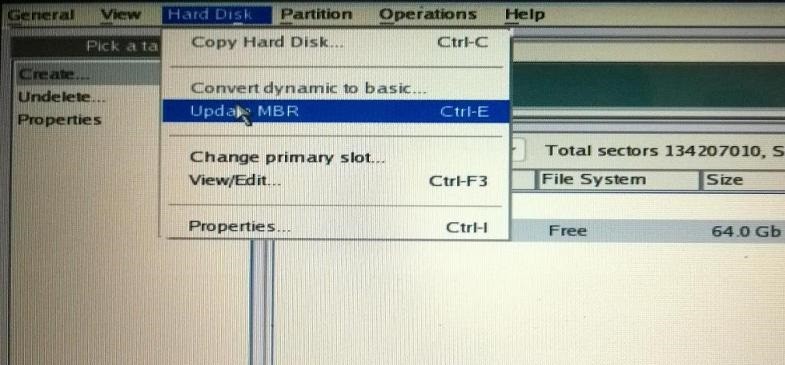

Bước 1: Chuẩn Bị Card Mạng Và Chuyển Sang Monitor Mode

Bước đầu tiên là xác định tên card mạng không dây của bạn (ví dụ: wlan0). Sau đó, bạn cần kiểm tra và tắt các tiến trình có thể gây xung đột. Sử dụng lệnh sau trong Kali Linux:

airmon-ng check kill

Tiếp theo, kích hoạt chế độ giám sát (Monitor Mode) cho card mạng. Chế độ này thường có tên là wlan0mon.

airmon-ng start wlan0

Bước 2: Quét Các Mạng WiFi Mục Tiêu

Sử dụng Airodump-ng để quét các mạng không dây xung quanh. Lệnh này hiển thị các thông tin quan trọng. Đó là BSSID (địa chỉ MAC của AP), ESSID (tên mạng) và kênh (Channel).

airodump-ng wlan0mon

Xác định mạng mục tiêu và ghi lại BSSID cùng với kênh tương ứng. Thông tin này cần thiết cho các bước tiếp theo.

Bước 3: Bắt Lấy Gói Tin Bắt Tay Bốn Bước (Handshake)

Tập trung Airodump-ng vào mạng mục tiêu đã chọn. Lệnh sau sẽ lưu gói tin bắt tay vào một tệp (ví dụ: handshake.cap) trên kênh chỉ định:

airodump-ng -c [channel] --bssid [BSSID] -w handshake wlan0mon

Cùng lúc đó, chạy tấn công Deauthentication trên một cửa sổ Terminal khác. Điều này nhằm ngắt kết nối các client đang hoạt động.

aireplay-ng -0 5 -a [BSSID] wlan0mon

Số “5” trong lệnh là số lần gửi gói tin deauth. Sau khi gói tin bắt tay (handshake) xuất hiện, bạn có thể dừng quá trình này.

{width=1600 height=900}

Bước 4: Tấn Công Bẻ Khóa Với Từ Điển

Sử dụng Aircrack-ng để bẻ khóa tệp .cap đã thu thập được. Bạn cần cung cấp đường dẫn đến file từ điển (wordlist) của mình.

aircrack-ng -w /usr/share/wordlists/rockyou.txt handshake-01.cap

Aircrack-ng sẽ thử từng mật khẩu trong từ điển. Nó sẽ so sánh hash được tạo ra với hash trong gói tin bắt tay. Nếu tìm thấy mật khẩu, quá trình sẽ dừng lại và hiển thị kết quả.

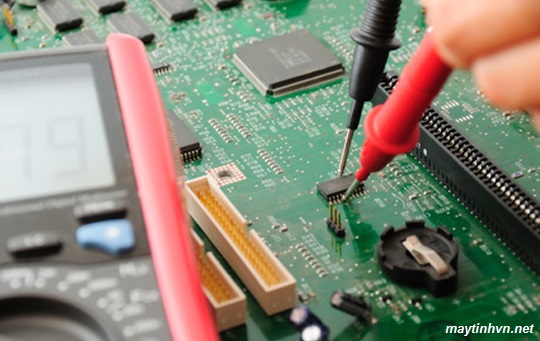

Kỹ Thuật Tấn Công Nâng Cao Và Bảo Vệ Mạng

Các chuyên gia an ninh mạng luôn tìm kiếm các phương pháp tấn công mới. Họ khai thác các lỗ hổng giao thức thay vì chỉ dựa vào sức mạnh tính toán.

Tấn Công Krack (Key Reinstallation Attack)

Krack là một lỗ hổng nghiêm trọng được phát hiện trong WPA2. Nó cho phép kẻ tấn công cài đặt lại khóa phiên. Điều này dẫn đến việc giải mã lưu lượng truy cập đã mã hóa.

Mặc dù đã có các bản vá lỗi, nhiều thiết bị cũ vẫn chưa được cập nhật. Krack cho thấy ngay cả WPA2 cũng không hoàn hảo. Người dùng cần đảm bảo hệ điều hành và firmware của router luôn được cập nhật.

Sử Dụng Công Cụ Phân Tích Gói Tin (Wireshark)

Wireshark là một công cụ không thể thiếu cho các nhà nghiên cứu. Nó giúp phân tích sâu các gói tin mạng đã bắt được. Wireshark cho phép bạn kiểm tra từng bit dữ liệu.

Trong bối cảnh bẻ khóa, Wireshark giúp xác nhận các gói tin quan trọng. Ví dụ, nó có thể xác nhận sự hiện diện của gói tin EAPOL chứa thông tin bắt tay bốn bước. Việc hiểu dữ liệu thô là dấu hiệu của chuyên môn cao.

{width=1600 height=900}

Tối Ưu Hóa Tấn Công Từ Điển Bằng Quy Tắc (Rules)

Để tăng hiệu quả của tấn công từ điển, các chuyên gia sử dụng Rules. Rules là các tập hợp quy tắc được áp dụng cho mật khẩu trong từ điển. Ví dụ, thêm năm sinh vào cuối mật khẩu cơ sở.

Hashcat hỗ trợ mạnh mẽ việc sử dụng Rules. Điều này giúp tạo ra hàng triệu biến thể của một mật khẩu cơ bản. Nó vượt qua giới hạn của một file từ điển tĩnh thông thường. Tối ưu hóa này làm tăng đáng kể tỷ lệ thành công.

Phương Pháp Phòng Ngừa Và Tăng Cường Bảo Mật WiFi

Mục tiêu cuối cùng của việc nghiên cứu cách phá mật khẩu WiFi bằng máy tính là để phòng thủ. Hiểu rõ phương thức tấn công giúp bạn xây dựng hệ thống phòng thủ kiên cố.

Nâng Cấp Giao Thức Bảo Mật Lên WPA3

Nếu phần cứng router của bạn hỗ trợ, hãy chuyển sang WPA3 ngay lập tức. WPA3 khắc phục các lỗ hổng của WPA2 bằng cách sử dụng Giao thức SAE. Nó loại bỏ hoàn toàn khả năng tấn công từ điển ngoại tuyến.

Việc nâng cấp firmware router cũng là một phần quan trọng. Đảm bảo bạn đang sử dụng phiên bản bảo mật mới nhất từ nhà sản xuất.

Sử Dụng Mật Khẩu Mạnh Và Thay Đổi Định Kỳ

Đây là biện pháp phòng ngừa cơ bản nhưng hiệu quả nhất. Mật khẩu mạnh phải có độ dài tối thiểu 12-16 ký tự. Nó phải là sự kết hợp ngẫu nhiên của chữ hoa, chữ thường, số và ký tự đặc biệt.

Mật khẩu mạnh làm cho các cuộc Tấn công vét trở nên vô vọng. Thậm chí các máy tính mạnh nhất cũng không thể phá vỡ nó trong thời gian hợp lý. Thay đổi mật khẩu ít nhất 6 tháng một lần.

{width=1600 height=900}

Vô Hiệu Hóa WPS Và Các Dịch Vụ Không Cần Thiết

Tuyệt đối tắt tính năng WPS trên router của bạn. Lỗ hổng WPS đã quá nổi tiếng và dễ bị khai thác. Nếu router không cho phép tắt hoàn toàn, hãy sử dụng firmware tùy chỉnh.

Đảm bảo rằng các dịch vụ quản lý từ xa (Remote Management) đã được tắt. Nếu bắt buộc phải sử dụng, hãy đổi cổng mặc định (port 80/443) sang các cổng ít được biết đến hơn. Điều này giảm thiểu nguy cơ bị quét cổng tự động.

Giám Sát Lưu Lượng Mạng Bất Thường

Thường xuyên kiểm tra nhật ký (logs) của router. Tìm kiếm các hoạt động bất thường. Ví dụ như số lần thiết bị cố gắng kết nối thất bại quá nhiều lần. Đây có thể là dấu hiệu của tấn công vét.

Sử dụng các hệ thống Giám sát Mạng (Network Monitoring Tools). Những công cụ này có thể phát hiện các gói tin Deauthentication bất thường. Chúng sẽ cảnh báo bạn về các cuộc tấn công đang diễn ra.

{width=1600 height=900}

Phân Tích Chi Phí Và Thời Gian Của Các Cuộc Tấn Công Hiện Tại

Việc phá mật khẩu WiFi bằng máy tính không chỉ là vấn đề kỹ thuật. Nó còn là cuộc chiến về sức mạnh tính toán.

Thách Thức Khi Bẻ Khóa Với Hashcat

Sức mạnh của Hashcat nằm ở việc sử dụng GPU. Một card đồ họa mạnh (ví dụ: NVIDIA RTX 4090) có thể đạt tốc độ hàng trăm ngàn đến hàng triệu hashes WPA/WPA2 mỗi giây.

Tuy nhiên, nếu mật khẩu đủ dài và ngẫu nhiên, ngay cả tốc độ này cũng không đủ. Mật khẩu 15 ký tự ngẫu nhiên mất hàng ngàn năm để bẻ khóa hoàn toàn. Điều này củng cố tầm quan trọng của việc chọn mật khẩu phức tạp.

Chi phí đầu tư vào phần cứng chuyên dụng là rất cao. Chi phí này thường là rào cản lớn đối với những người không chuyên.

Vai Trò Của Điện Toán Đám Mây Trong Tấn Công

Một số kẻ tấn công chuyên nghiệp thuê sức mạnh tính toán từ các dịch vụ đám mây. Họ sử dụng các máy chủ GPU ảo để tăng tốc độ bẻ khóa. Điều này giúp họ tránh phải đầu tư lớn vào phần cứng vật lý.

Tuy nhiên, việc này vẫn tốn kém và không hiệu quả nếu mật khẩu mục tiêu là mật khẩu mạnh. Nó chỉ khả thi khi sử dụng các file từ điển tối ưu. Hoặc khi phạm vi tìm kiếm (charset) được giới hạn.

{width=1600 height=900}

Các Kỹ Thuật Bảo Mật Thay Thế Cho Mạng WiFi Doanh Nghiệp

Môi trường doanh nghiệp yêu cầu mức độ bảo mật cao hơn WPA2-PSK. Việc dựa vào một Pre-Shared Key duy nhất là không đủ an toàn.

Sử Dụng Giao Thức WPA2-Enterprise (802.1X)

WPA2-Enterprise là lựa chọn hàng đầu cho các tổ chức. Nó sử dụng máy chủ RADIUS để xác thực từng người dùng. Mỗi người dùng sẽ có khóa phiên duy nhất.

Phương pháp này loại bỏ hoàn toàn lỗ hổng PMK. Nó khiến các cuộc tấn công bắt tay ngoại tuyến trở nên vô dụng. Triển khai 802.1X là tiêu chuẩn bảo mật tối cao.

Lọc Địa Chỉ MAC (MAC Filtering)

Mặc dù không phải là biện pháp bảo mật mạnh nhất, MAC filtering vẫn có giá trị. Nó giới hạn các thiết bị được phép kết nối dựa trên địa chỉ MAC. Kỹ thuật này ngăn chặn người lạ kết nối mạng.

Tuy nhiên, địa chỉ MAC rất dễ dàng bị làm giả (spoofing). Do đó, nó chỉ nên được coi là một lớp phòng thủ phụ trợ.

Việc tìm hiểu về cách phá mật khẩu WiFi bằng máy tính cung cấp cái nhìn sâu sắc về các lỗ hổng bảo mật mạng. Mặc dù các công cụ như Aircrack-ng hay Hashcat giúp chứng minh khả năng bẻ khóa, chúng ta cần nhận thức rõ về sự phức tạp của việc tấn công các giao thức hiện đại như WPA2 và WPA3. Cuối cùng, sự khác biệt giữa an ninh mạng có đạo đức và hành vi phạm pháp nằm ở mục đích sử dụng. Kiến thức kỹ thuật này nên được áp dụng nhằm củng cố hệ thống phòng thủ, đảm bảo môi trường mạng an toàn và hợp pháp cho mọi người dùng.

Ngày Cập Nhật 29/11/2025 by Trong Hoang

Chào các bạn, mình là Trọng Hoàng, tác giả của blog maytinhvn.net. Mình là một full-stack developer kiêm writer, blogger, Youtuber và đủ thứ công nghệ khác nữa.