Virus máy tính là một trong những mối đe dọa kỹ thuật số lâu đời và dai dẳng nhất. Để bảo vệ dữ liệu và hệ thống, việc hiểu rõ bản chất và cách lây lan virus máy tính là bước phòng thủ cơ bản. Khác biệt với các loại phần mềm độc hại khác, virus yêu cầu một vật chủ và sự tương tác người dùng để kích hoạt chu trình lây nhiễm. Bài viết này sẽ phân tích chi tiết cơ chế hoạt động, kỹ thuật lừa đảo (social engineering), và các con đường mã độc tự nhân bản phát tán, giúp kỹ thuật viên và người dùng nâng cao khả năng bảo mật hệ thống.

Định Nghĩa Cơ Bản: Phân Biệt Virus Và Malware Hiện Đại

Trước khi tìm hiểu cách lây lan virus máy tính, chúng ta cần định vị chính xác virus trong bối cảnh an ninh mạng. Thuật ngữ “malware” (phần mềm độc hại) là từ khóa chung. Virus chỉ là một nhánh nhỏ của malware. Đặc trưng cốt lõi của virus là khả năng ký sinh vào một tệp sạch và tự nhân bản.

Virus (Vi-rút Máy Tính)

Virus máy tính cần một “vật chủ” để tồn tại và lây nhiễm. Vật chủ này thường là một tệp thực thi (như .exe) hoặc một tài liệu có khả năng chạy macro. Virus sẽ chèn mã độc của nó vào tệp chủ. Khi người dùng mở tệp bị nhiễm, mã độc được thực thi. Sau đó, virus bắt đầu quét hệ thống để tìm các tệp tin khác nhằm tiếp tục quá trình lây nhiễm. Chu trình này đòi hỏi sự kích hoạt của người dùng.

Sâu Máy Tính (Worm)

Sâu máy tính (worm) là một loại malware hoàn toàn khác. Sâu không cần ký sinh vào tệp chủ hay chương trình. Chúng là các chương trình độc lập. Sâu tự nhân bản và lây lan bằng cách khai thác lỗ hổng mạng hoặc hệ điều hành. Sâu có thể tự động truyền từ máy này sang máy khác qua mạng nội bộ hoặc internet. Sự khác biệt chính là worm không cần bất kỳ tác động con người nào để bắt đầu lây lan.

Trojan (Ngựa Thành Troy)

Trojan Horse là malware ngụy trang thành một ứng dụng hoặc tệp tin hợp pháp. Trojan không có khả năng tự nhân bản. Nó dựa hoàn toàn vào kỹ thuật lừa đảo (social engineering). Người dùng bị đánh lừa cài đặt hoặc chạy chương trình trojan. Khi đã cài, trojan thực hiện các hành vi độc hại như đánh cắp dữ liệu, tạo cửa hậu (backdoor), hoặc tải xuống các loại mã độc khác (như virus hoặc ransomware).

Ransomware và Spyware (Các Loại Malware Đặc Thù)

Ransomware là phần mềm độc hại mã hóa dữ liệu người dùng và đòi tiền chuộc để giải mã. Dù đôi khi được phân phối thông qua cơ chế lây lan giống virus hoặc sâu, bản thân ransomware không nhất thiết phải tự nhân bản. Spyware được thiết kế để theo dõi hoạt động của người dùng mà nạn nhân không hay biết. Nó ghi lại thông tin bàn phím (keylogging), chụp màn hình, hoặc thu thập dữ liệu cá nhân. Hiểu rõ sự khác biệt này giúp chúng ta nhận định đúng cách lây lan virus máy tính so với các mối đe dọa khác.

Cơ Chế Khởi Động Và Lây Nhiễm Của Virus

Để lây lan, virus phải tuân theo một chu trình nghiêm ngặt. Việc nắm vững quy trình này cung cấp cái nhìn chuyên môn về bảo mật.

Quy Trình Lây Nhiễm (Infection Cycle)

Chu trình lây nhiễm của virus thường bao gồm ba giai đoạn chính.

Thứ nhất là giai đoạn Đính Kèm (Attachment). Virus chèn mã độc của mình vào mã của tệp chủ. Việc này thường xảy ra khi tệp chủ chưa được mở.

Thứ hai là giai đoạn Kích Hoạt (Activation). Giai đoạn này bắt đầu khi người dùng thực hiện một hành động. Hành động đó là mở tệp tin nhiễm virus (chẳng hạn như chạy một chương trình hoặc mở một tài liệu Word có macro).

Thứ ba là giai đoạn Nhân Bản và Phát Tán (Replication and Spread). Sau khi được kích hoạt, virus tìm kiếm các tệp tin sạch khác trên hệ thống. Nó tự nhân bản và chèn mã của mình vào các tệp tin mới đó. Quá trình này lặp lại liên tục, mở rộng phạm vi lây lan virus máy tính trên hệ thống và các thiết bị kết nối.

Các Vị Trí Mục Tiêu Tấn Công Của Virus

Virus tấn công nhiều thành phần khác nhau của hệ thống. Vị trí tấn công quyết định cách thức virus thực hiện việc lây nhiễm và gây hại.

Virus Tệp Tin (File Virus)

Đây là loại phổ biến nhất, nhắm vào các file thực thi (ví dụ: .exe, .com, .bat). Virus đính kèm mã độc vào đầu hoặc cuối file chương trình. Khi chương trình chạy, mã độc của virus được thực thi trước.

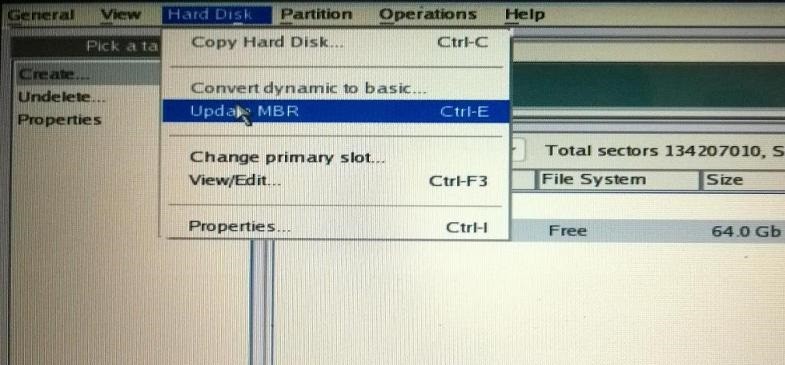

Virus Khu Vực Khởi Động (Boot Sector Virus)

Loại này tấn công khu vực khởi động của ổ cứng hoặc thiết bị lưu trữ. Nó thay thế mã khởi động hợp pháp bằng mã độc của mình. Khi máy tính khởi động, virus được tải vào bộ nhớ trước cả hệ điều hành. Cách lây lan virus máy tính loại này thường thông qua USB hoặc đĩa mềm bị nhiễm.

Virus Macro

Các ứng dụng như Microsoft Office sử dụng ngôn ngữ macro (VBA) để tự động hóa tác vụ. Virus macro lợi dụng tính năng này. Chúng chèn mã độc vào các tài liệu như Word hoặc Excel. Khi người dùng mở tài liệu và cho phép macro chạy, virus được kích hoạt.

Cách Lây Lan Virus Máy Tính Trong Kỷ Nguyên Mạng

Bối cảnh mạng hiện đại đã làm thay đổi đáng kể cách lây lan virus máy tính. Dù vẫn cần vật chủ và kích hoạt, tốc độ phát tán đã được tăng tốc nhờ internet và các kỹ thuật lừa đảo tinh vi.

1. Kênh Phổ Biến Nhất: Email Phishing và Tệp Đính Kèm Độc Hại

Email vẫn là con đường lây lan hàng đầu. Kẻ tấn công sử dụng các kỹ thuật phishing (lừa đảo) để đánh lừa người nhận.

Lừa Đảo Xã Hội (Social Engineering)

Các email thường giả mạo các thông báo quan trọng. Đó có thể là hóa đơn chưa thanh toán, thông báo vận chuyển hàng, hoặc thư tình lãng mạn. Mục đích là để kích thích sự tò mò hoặc lo sợ của người dùng. Khi người dùng mở tệp đính kèm (ví dụ: invoice.pdf.exe hoặc tài liệu Word yêu cầu “Enable Content”), virus sẽ được giải phóng. Các virus như Melissa và ILOVEYOU đã sử dụng thành công chiến thuật này.

Tệp Tin Giả Mạo

Kẻ tấn công thường che giấu đuôi mở rộng của tệp tin. Ví dụ, một tệp có tên photo.jpg.exe sẽ chỉ hiển thị là photo.jpg trên các cài đặt Windows mặc định. Người dùng nghĩ rằng họ đang mở một bức ảnh vô hại. Thực tế là họ đang chạy một chương trình độc hại.

2. Thiết Bị Lưu Trữ Rời và Kỹ Thuật Shortcut

Trước đây, virus boot sector lây lan mạnh mẽ qua đĩa mềm và USB. Ngày nay, các thiết bị lưu trữ rời vẫn là mối đe dọa.

Lợi Dụng Tính Năng Autorun (Đã Giảm)

Các phiên bản Windows cũ có tính năng Autorun. Tính năng này cho phép chương trình trên USB tự động chạy khi cắm vào máy. Virus tận dụng điều này để lây nhiễm ngay lập tức. Mặc dù tính năng này đã bị tắt trên Windows hiện đại, nhiều người dùng vẫn đối mặt với rủi ro.

Kỹ Thuật Tạo Shortcut Giả

Một chiến thuật hiện đại là tạo ra các shortcut độc hại trên USB. Virus ẩn các tệp tin gốc của nạn nhân. Sau đó, nó tạo một shortcut có biểu tượng giống hệt tệp tin gốc. Khi nạn nhân nhấp vào shortcut, thay vì mở tệp, họ vô tình chạy mã độc của virus.

3. Tải Phần Mềm và File Từ Nguồn Không Đáng Tin Cậy

Việc tải phần mềm bẻ khóa (cracked software), game lậu, hoặc các file phương tiện “miễn phí” từ các trang web không chính thức là con đường lây nhiễm virus phổ biến.

Phần Mềm Đính Kèm (Bundled Software)

Nhiều phần mềm lậu hoặc phần mềm miễn phí (freeware) đã bị kẻ tấn công can thiệp. Virus được “đóng gói” (bundled) cùng với phần mềm chính. Khi người dùng cài đặt, virus cũng được cài đặt ngầm. Những trang torrent và mạng chia sẻ ngang hàng (P2P) là nơi phát tán chính cho hình thức này.

4. Drive-by Download và Malvertising

Đây là phương thức lây lan đặc biệt nguy hiểm. Nó không yêu cầu người dùng nhấp vào nút “Tải xuống”.

Drive-by Download (Tải Ngầm)

Virus được nhúng vào mã HTML hoặc JavaScript của một trang web. Khi người dùng truy cập trang, mã độc sẽ kiểm tra lỗ hổng trên trình duyệt. Nếu phát hiện lỗ hổng, nó tự động tải xuống và thực thi virus trên máy tính. Chỉ cần duyệt web cũng có thể bị nhiễm.

Quảng Cáo Độc (Malvertising)

Kẻ tấn công mua quảng cáo trên các trang web hợp pháp. Quảng cáo này chứa mã độc ẩn. Khi quảng cáo hiển thị trên màn hình, mã độc sẽ tự động thực hiện drive-by download. Điều này cho thấy ngay cả các trang tin tức lớn cũng có thể trở thành phương tiện lây lan virus.

5. Khai Thác Lỗ Hổng Hệ Thống và Mạng (Virus/Worm Hybrid)

Trong bối cảnh hiện đại, ranh giới giữa virus và sâu đã mờ đi. Nhiều phần mềm độc hại kết hợp khả năng tự nhân bản của virus với khả năng tự lây lan qua mạng của sâu.

Khai Thác Lỗ Hổng Zero-Day

Kẻ tấn công lợi dụng các lỗ hổng bảo mật chưa được công bố hoặc chưa có bản vá (zero-day exploit). Mã độc sẽ lây nhiễm qua mạng nội bộ hoặc internet. Sau khi xâm nhập thành công, nó có thể bắt đầu hoạt động như một virus, đính kèm vào các tệp tin để gây hại.

Tấn Công Qua Dịch Vụ Mạng

Các dịch vụ mạng như SMB (Server Message Block) của Windows là mục tiêu chính. Ví dụ điển hình là sâu WannaCry (2017). Nó khai thác lỗ hổng SMB để di chuyển ngang (lateral movement) giữa các máy trong mạng. Sau khi xâm nhập, nó triển khai ransomware (mã độc tống tiền) và bắt đầu quá trình mã hóa dữ liệu.

Kỹ Thuật Né Tránh Phát Hiện Của Virus Hiện Đại

Virus ngày càng tinh vi hơn để qua mặt các phần mềm diệt virus truyền thống. Kỹ thuật này tập trung vào việc thay đổi mã hoặc ẩn mình trong bộ nhớ.

Virus Đa Hình (Polymorphic Virus)

Virus đa hình sử dụng một kỹ thuật mã hóa tinh vi. Mỗi khi nó lây nhiễm sang một tệp mới, nó sẽ thay đổi mã hóa của mình. Kết quả là, mỗi bản sao virus có chữ ký mã khác nhau. Các phần mềm diệt virus dựa trên chữ ký (signature-based) sẽ khó khăn trong việc nhận diện. Tuy nhiên, phần giải mã (decryption routine) của virus vẫn giữ nguyên.

Virus Siêu Đa Hình (Metamorphic Virus)

Loại virus này tiến xa hơn đa hình. Chúng không chỉ thay đổi lớp mã hóa. Chúng thay đổi toàn bộ cấu trúc mã của mình mỗi lần nhân bản. Virus siêu đa hình sử dụng một công cụ được gọi là “mutating engine”. Công cụ này viết lại chính mã virus sau mỗi lần nhân bản. Điều này khiến việc theo dõi bằng phân tích hành vi trở nên khó khăn hơn.

Tấn Công Fileless Malware (Mã Độc Không Tệp Tin)

Đây là xu hướng đáng lo ngại nhất. Loại mã độc này không ghi mã của mình vào một tệp tin vật lý nào. Thay vào đó, nó hoạt động hoàn toàn trong bộ nhớ RAM hoặc sử dụng các công cụ hợp pháp của hệ điều hành. Ví dụ, nó có thể sử dụng PowerShell hoặc Windows Management Instrumentation (WMI). Vì không có tệp tin nào để quét, các antivirus truyền thống bị bỏ qua. Điều này nhấn mạnh rằng cách lây lan virus máy tính đang chuyển dần từ lây lan tệp sang lây lan qua bộ nhớ.

Kỹ Thuật Né Sandbox

Sandbox là môi trường ảo hóa an toàn để chạy thử các tệp nghi ngờ. Virus tinh vi có thể nhận biết được môi trường này. Chúng sẽ kiểm tra sự hiện diện của các công cụ ảo hóa (như VMWare, VirtualBox) hoặc các thông số hệ thống đặc trưng. Nếu phát hiện đang chạy trong sandbox, virus sẽ “án binh bất động”. Nó không thực hiện hành vi độc hại nào. Điều này khiến các nhà phân tích kết luận sai rằng tệp tin đó vô hại. Sau khi thoát khỏi môi trường ảo hóa, virus mới bắt đầu gây hại.

Chiến Lược Phòng Chống Toàn Diện Dành Cho Người Dùng Và Kỹ Thuật Viên

Phòng chống virus đòi hỏi một chiến lược đa tầng, kết hợp giữa công nghệ bảo mật và thói quen người dùng. Đây là cách tiếp cận E-E-A-T cao để bảo vệ hệ thống.

Phòng Chống Kỹ Thuật (Sử Dụng Công Cụ Chuyên Nghiệp)

Antivirus Truyền Thống và Cập Nhật Chữ Ký

Phần mềm diệt virus (AV) vẫn là tuyến phòng thủ cơ bản. AV sử dụng cơ sở dữ liệu chữ ký để nhận dạng các mẫu virus đã biết. Điều quan trọng là phải đảm bảo AV được cập nhật hàng ngày. Các hãng bảo mật lớn liên tục bổ sung chữ ký mới để đối phó với các biến thể malware.

Phát Hiện và Phản Ứng Điểm Cuối (EDR)

Công nghệ EDR (Endpoint Detection & Response) đã thay thế AV truyền thống. EDR không chỉ quét file. Nó giám sát toàn bộ hành vi của hệ thống. EDR có thể phát hiện các chuỗi hành vi đáng ngờ. Ví dụ, nếu một chương trình văn bản cố gắng truy cập mạng hoặc mã hóa file hàng loạt, EDR sẽ báo động. Nó giúp chặn đứng các cuộc tấn công fileless và zero-day.

Sandbox (Hộp Cát)

Sandbox là công cụ không thể thiếu để phân tích mã độc mới. Thay vì cho phép file chạy ngay trên hệ thống thật, nó chạy file trong một môi trường cách ly. Nếu file biểu hiện hành vi độc hại (như tự nhân bản, sửa registry, hoặc kết nối máy chủ C&C), hệ thống sẽ chặn nó. Sandbox đặc biệt hiệu quả trong việc chống lại các malware chưa từng được phát hiện (zero-day malware).

Phòng Chống Hành Vi (Thói Quen An Toàn)

Con người là mắt xích yếu nhất trong chuỗi bảo mật. Nâng cao nhận thức là cách tốt nhất để chống lại cách lây lan virus máy tính dựa trên social engineering.

Cập Nhật Hệ Điều Hành và Phần Mềm Thường Xuyên

Đây là biện pháp phòng thủ đơn giản nhưng hiệu quả nhất. Các bản cập nhật thường bao gồm các bản vá cho lỗ hổng bảo mật. Việc chậm trễ cập nhật tạo điều kiện cho sâu và virus khai thác. Luôn bật tính năng tự động cập nhật (Auto-Update) cho Windows, macOS, trình duyệt, và các ứng dụng quan trọng.

Cảnh Giác Với Email và Liên Kết

Tuyệt đối không mở file đính kèm hoặc nhấp vào liên kết từ người lạ. Nếu nhận được email lạ từ người quen, hãy xác nhận qua một kênh liên lạc khác (ví dụ: gọi điện thoại). Nhiều virus tự động gửi email từ danh bạ của nạn nhân, khiến người nhận mất cảnh giác.

Nguyên Tắc Đặc Quyền Tối Thiểu (Principle of Least Privilege)

Người dùng nên sử dụng tài khoản người dùng tiêu chuẩn cho các hoạt động hàng ngày. Chỉ sử dụng tài khoản quản trị viên (Admin) khi cần thiết để cài đặt phần mềm. Virus nhiễm vào tài khoản người dùng tiêu chuẩn sẽ bị hạn chế quyền can thiệp vào các tệp tin hệ thống quan trọng.

Sao Lưu Dữ Liệu Định Kỳ (Backup Strategy)

Sao lưu dữ liệu không ngăn chặn virus nhưng là phương án khôi phục cuối cùng. Nên duy trì ít nhất một bản sao lưu ngoại tuyến (offline backup). Nếu hệ thống bị tấn công bởi virus tống tiền (ransomware) hoặc virus phá hủy dữ liệu, bạn có thể khôi phục lại mà không cần trả tiền chuộc cho hacker. Chiến lược 3-2-1 (3 bản sao, 2 loại phương tiện, 1 bản lưu trữ ngoại tuyến) là tiêu chuẩn vàng.

Phân Tích Chuyên Sâu Các Trường Hợp Lây Lan Nổi Bật

Nghiên cứu các tình huống thực tế giúp chúng ta hiểu rõ hậu quả và cách lây lan virus máy tính trong lịch sử.

Sâu ILOVEYOU (2000): Tận Dụng Yếu Tố Cảm Xúc

ILOVEYOU, còn được gọi là Love Bug, là một trong những đại dịch virus toàn cầu đầu tiên.

- Cơ chế Lây lan: Lợi dụng hoàn toàn kỹ thuật social engineering. Nó gửi email với tiêu đề “I love you” kèm tệp đính kèm

LOVE-LETTER-FOR-YOU.TXT.vbs. Vì Windows ẩn đuôi.vbs(Visual Basic Script), người dùng tưởng đó là một tệp văn bản. - Kích hoạt và Hậu quả: Khi kích hoạt, script này bắt đầu gửi bản sao của chính nó tới toàn bộ địa chỉ email trong sổ địa chỉ Outlook của nạn nhân. Nó cũng ghi đè lên nhiều loại tệp tin trên ổ cứng. Tốc độ lây lan cực nhanh, lây nhiễm khoảng 45 triệu máy tính chỉ trong vài ngày.

Đây là ví dụ kinh điển về việc virus/sâu sử dụng lòng tin và sự tò mò của con người để phát tán trên quy mô lớn.

Virus Macro Melissa (1999): Khai Thác Microsoft Word

Virus Melissa nhắm mục tiêu vào các tổ chức lớn thông qua các tài liệu kinh doanh.

- Cơ chế Lây lan: Melissa là virus macro, ẩn mình trong một tài liệu Word. Tài liệu này được phát tán qua email, thường với nội dung hấp dẫn như “danh sách mật khẩu”.

- Kích hoạt và Hậu quả: Khi mở file và kích hoạt macro (thường là do một cảnh báo dễ bị bỏ qua), Melissa ngay lập tức tự gửi bản sao của tài liệu nhiễm đến 50 người đầu tiên trong danh bạ Outlook của nạn nhân. Sự lây lan nhanh chóng đã buộc nhiều công ty lớn phải tạm dừng hệ thống email.

Melissa minh họa sự nguy hiểm của các ngôn ngữ kịch bản nhúng trong các tài liệu tưởng chừng như vô hại.

Stuxnet (2010): Vũ Khí Mạng Nhắm Vào Hệ Thống SCADA

Stuxnet là một mã độc phức tạp, được thiết kế để phá hoại vật lý.

- Cơ chế Lây lan: Stuxnet sử dụng nhiều phương thức lây lan, bao gồm cả USB (phương tiện vật lý) và khai thác bốn lỗ hổng zero-day của Windows. Nó được thiết kế để lây nhiễm vào các mạng máy tính bị cô lập (air-gapped networks).

- Mục tiêu và Hậu quả: Mục tiêu chính của nó là hệ thống điều khiển công nghiệp (SCADA) của Siemens. Cụ thể, nó điều khiển các bộ điều khiển logic lập trình (PLC) để làm hỏng máy ly tâm hạt nhân. Stuxnet đã làm hỏng khoảng 1/5 số máy ly tâm ở Iran.

Stuxnet không chỉ là virus lây lan tệp. Nó là sâu mạng, được thiết kế để tìm kiếm và gây hại cho một mục tiêu vật lý cụ thể.

WannaCry (2017): Khai Thác Lỗ Hổng SMB

WannaCry là sự kết hợp chết người giữa ransomware và khả năng tự lan truyền của sâu.

- Cơ chế Lây lan: WannaCry khai thác lỗ hổng EternalBlue trong giao thức SMB của Windows. Nó quét các cổng mạng mở (port 445) để tìm các máy tính chưa được vá lỗi. Khả năng tự lây lan này cho phép nó truyền nhiễm mà không cần bất kỳ tương tác của người dùng nào.

- Hậu quả: Chỉ trong vòng một ngày, nó lây nhiễm hơn 230.000 máy tính. Nhiều tổ chức lớn, bao gồm hệ thống y tế quốc gia (NHS) của Anh, đã bị tê liệt do dữ liệu bị mã hóa.

WannaCry là lời nhắc nhở kinh hoàng về tầm quan trọng của việc áp dụng các bản vá bảo mật kịp thời để ngăn chặn cách lây lan virus máy tính qua mạng.

Giải Quyết Những Hiểu Lầm Phổ Biến Về Lây Nhiễm Virus

Trong lĩnh vực bảo mật, nhiều thông tin sai lệch có thể dẫn đến việc phòng thủ không hiệu quả.

Hiểu Lầm 1: MacOS/Linux Hoàn Toàn Miễn Nhiễm

Nhiều người tin rằng các hệ điều hành không phải Windows không bị ảnh hưởng bởi virus. Đây là một sai lầm nghiêm trọng. Mặc dù Windows là mục tiêu hàng đầu do thị phần lớn, MacOS và Linux vẫn có mã độc riêng.

Các nghiên cứu cho thấy số lượng malware nhắm vào Mac đã tăng mạnh trong những năm gần đây. Thường thì đó là trojan hoặc adware hơn là virus tự nhân bản. Tuy nhiên, việc chủ quan không cài đặt bảo mật trên Mac hay Linux là tạo cơ hội cho kẻ tấn công.

Hiểu Lầm 2: Chỉ Cần Cài Antivirus Là An Toàn 100%

Antivirus là công cụ thiết yếu nhưng không phải là lá chắn tuyệt đối. Các giải pháp dựa trên chữ ký bị hạn chế trước các virus đa hình và zero-day.

Kẻ tấn công liên tục tạo ra các biến thể mới để né tránh sự phát hiện. An ninh mạng hiện đại đòi hỏi một chiến lược đa tầng: antivirus, tường lửa, EDR, và quan trọng nhất là ý thức cảnh giác của người dùng. Sự kết hợp này mới tạo ra khả năng bảo vệ gần như tuyệt đối.

Hiểu Lầm 3: Không Có Triệu Chứng Lạ Tức Là Máy Không Có Virus

Đây là một trong những hiểu lầm nguy hiểm nhất. Các virus và mã độc hiện đại được thiết kế để hoạt động một cách âm thầm.

Mã độc tống tiền (ransomware) chỉ hiện thông báo khi việc mã hóa dữ liệu đã hoàn tất. Spyware và trojan mở cửa hậu hoạt động lặng lẽ để đánh cắp thông tin trong nhiều tháng. Nếu máy tính hoạt động bình thường, điều đó chỉ có nghĩa là virus đang ẩn mình tốt, không có nghĩa là nó không tồn tại. Việc quét định kỳ và giám sát hành vi là bắt buộc.

Hiểu Lầm 4: Chỉ File Thực Thi (.exe) Mới Có Thể Mang Virus

Như đã thảo luận, nhiều loại tệp tin có thể mang mã độc. File tài liệu (.doc, .xls, .pdf) có thể chứa macro độc hại. Ngay cả các file hình ảnh hay video cũng có thể chứa mã độc khai thác lỗ hổng của trình xem phương tiện. Việc cài đặt các phần mềm vá lỗi mới nhất cho các trình đọc file (PDF reader, Office suite) là rất quan trọng để ngăn chặn cách lây lan virus máy tính qua các tệp tin tưởng chừng như vô hại.

Hiểu Lầm 5: Malware Không Thể Phá Hủy Phần Cứng

Về mặt lý thuyết, phần lớn malware chỉ gây hại ở mức phần mềm. Chúng không thể làm cháy CPU hoặc làm nổ ổ cứng.

Tuy nhiên, như đã thấy trong trường hợp của virus CIH (năm 1998) hoặc sâu Stuxnet (2010), mã độc có thể gây hại vật lý một cách gián tiếp. CIH có thể ghi đè BIOS, làm hỏng bo mạch chủ. Stuxnet làm hỏng máy ly tâm. Mặc dù những trường hợp này hiếm, chúng chứng minh rằng mã độc được thiết kế chuyên biệt có thể vượt qua ranh giới từ phần mềm sang phần cứng.

Kết Luận Chuyên Môn

Việc nắm vững cách lây lan virus máy tính là nền tảng cốt lõi trong bất kỳ chiến lược bảo mật nào. Từ các hình thức ký sinh cổ điển vào tệp tin cho đến các chiến thuật phát tán tinh vi qua mạng và lừa đảo xã hội, virus luôn không ngừng tiến hóa. Trong vai trò người dùng và kỹ thuật viên, chúng ta phải áp dụng chiến lược phòng thủ đa lớp. Điều này bao gồm việc triển khai các công cụ bảo mật tiên tiến như EDR và Sandbox. Quan trọng hơn, cần duy trì thói quen cảnh giác, luôn cập nhật hệ thống và thực hiện sao lưu dữ liệu. Sự chủ động và kiến thức chuyên môn là vũ khí mạnh nhất chống lại mối đe dọa kỹ thuật số này.

Ngày Cập Nhật 26/11/2025 by Trong Hoang

Chào các bạn, mình là Trọng Hoàng, tác giả của blog maytinhvn.net. Mình là một full-stack developer kiêm writer, blogger, Youtuber và đủ thứ công nghệ khác nữa.